cat flag

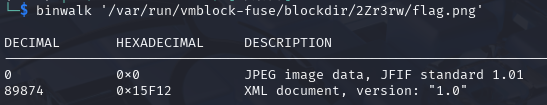

打开压缩包,使用binwalk检测文件,发现有其它文件

接下来尝试foremost文件分离

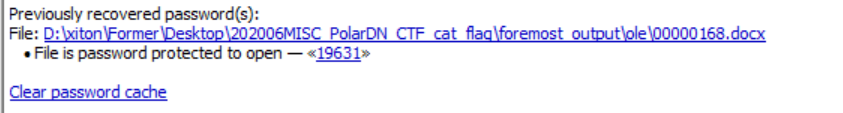

文件内容的前几个字节是D0 CF 11 E0 A1 B1 1A E1,是 Microsoft Office 文件的常见文件头通常用于 Word、Excel 等 Office 文档,尝试改成docx,xls,ppt等后缀,文本被加密,使用Accent OFFICE Password Recovery爆破

使用密码打开文件,发现只有ppt后缀文件才能正常打开

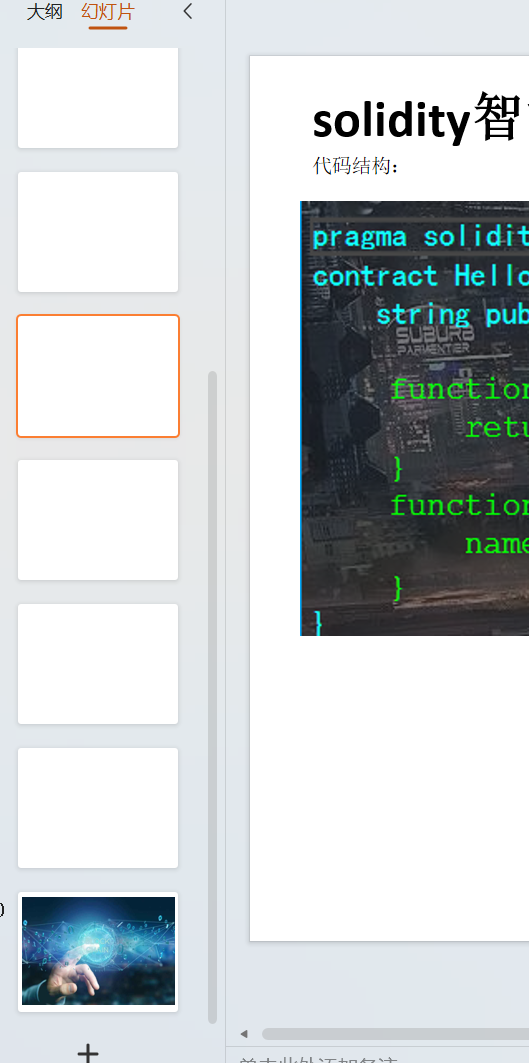

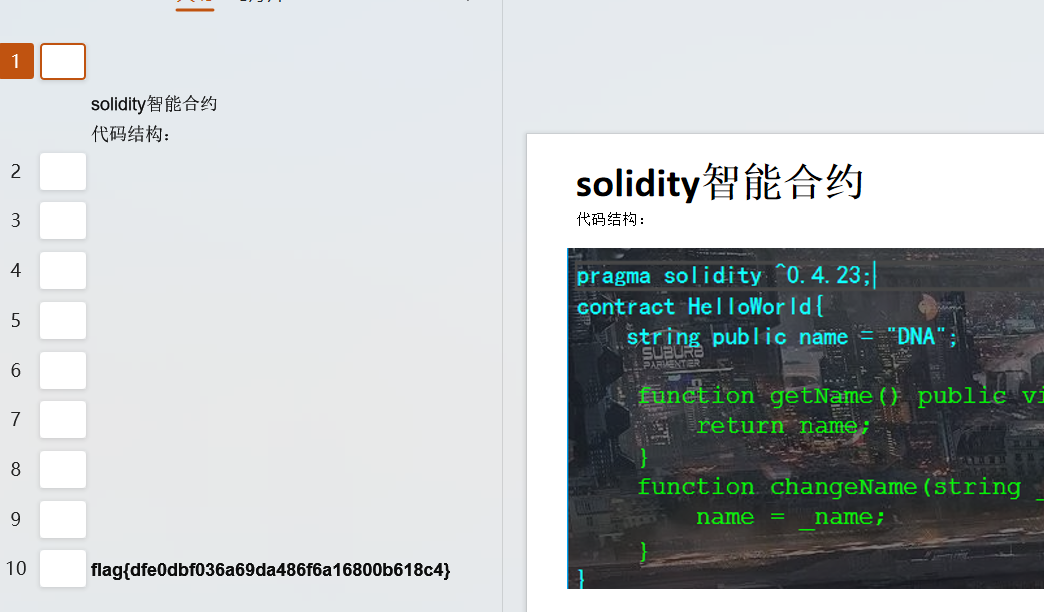

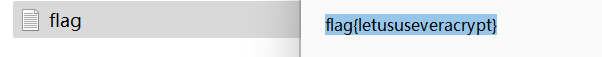

幻灯片打开发现无有用信息,看左侧大纲发现flag

flag{dfe0dbf036a69da486f6a16800b618c4}

Mimikatz

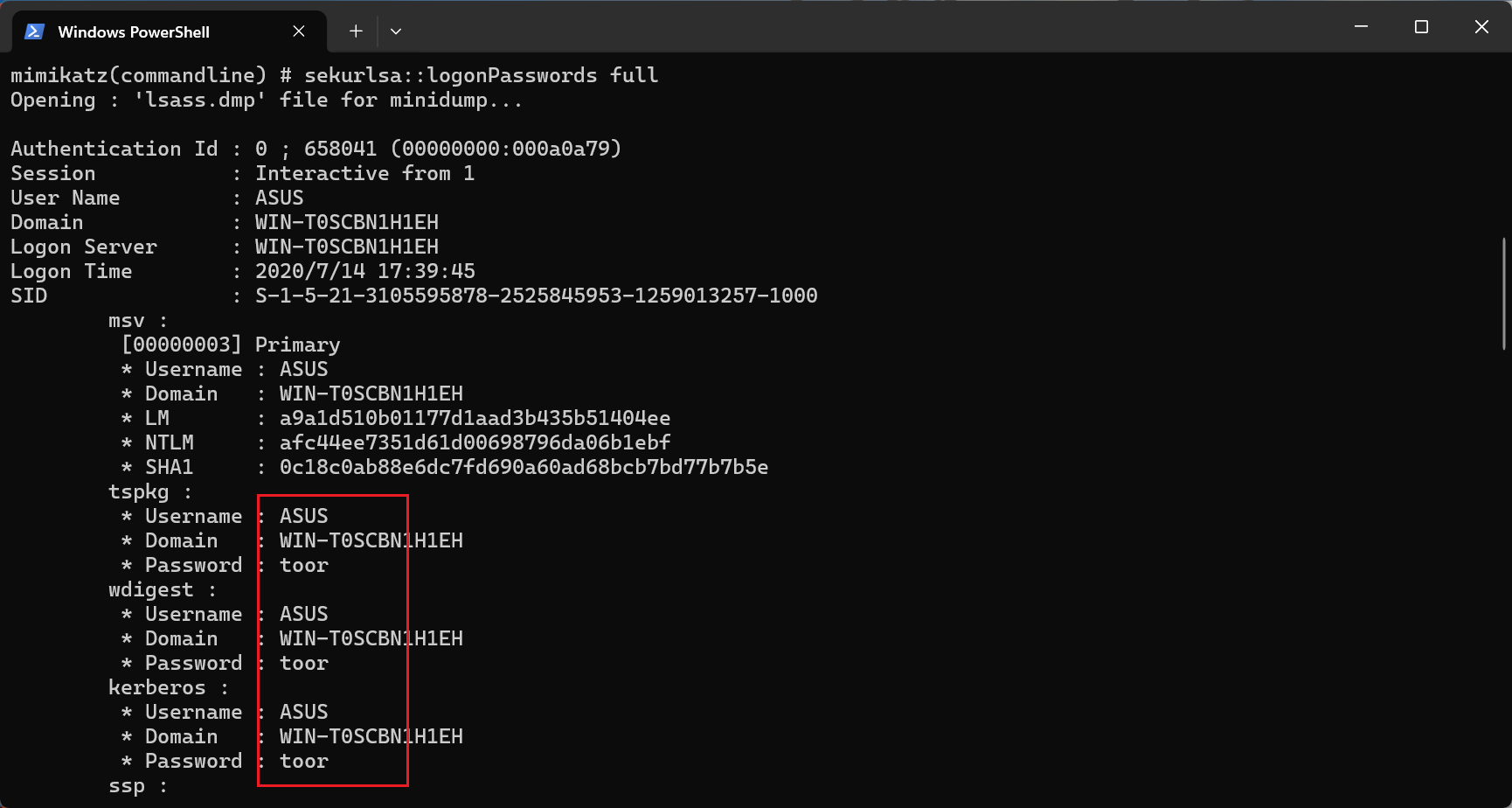

打开发现是dmp内存转储文件,使用猕猴桃寻找密码。

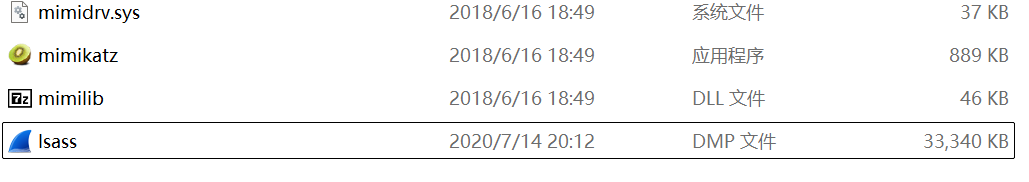

将题目文件放在猕猴桃同一目录下

终端打开,执行口令:

.\mimikatz.exe “sekurlsa::minidump lsass.dmp” “sekurlsa::logonPasswords full” exit

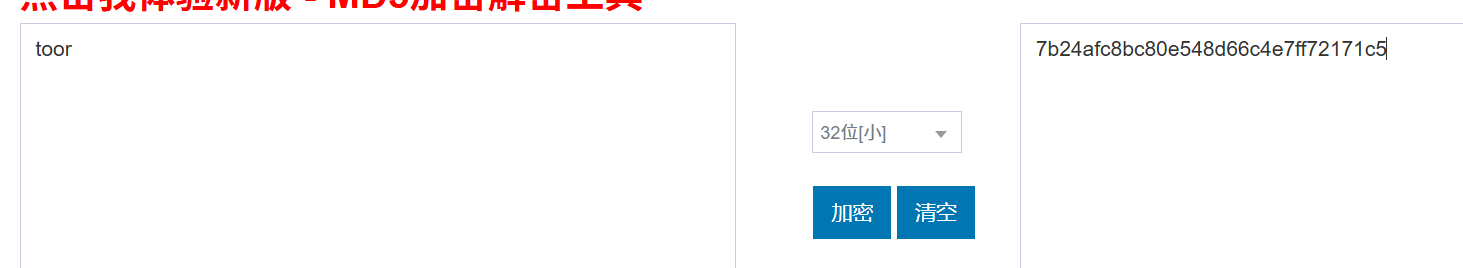

flag{7b24afc8bc80e548d66c4e7ff72171c5}

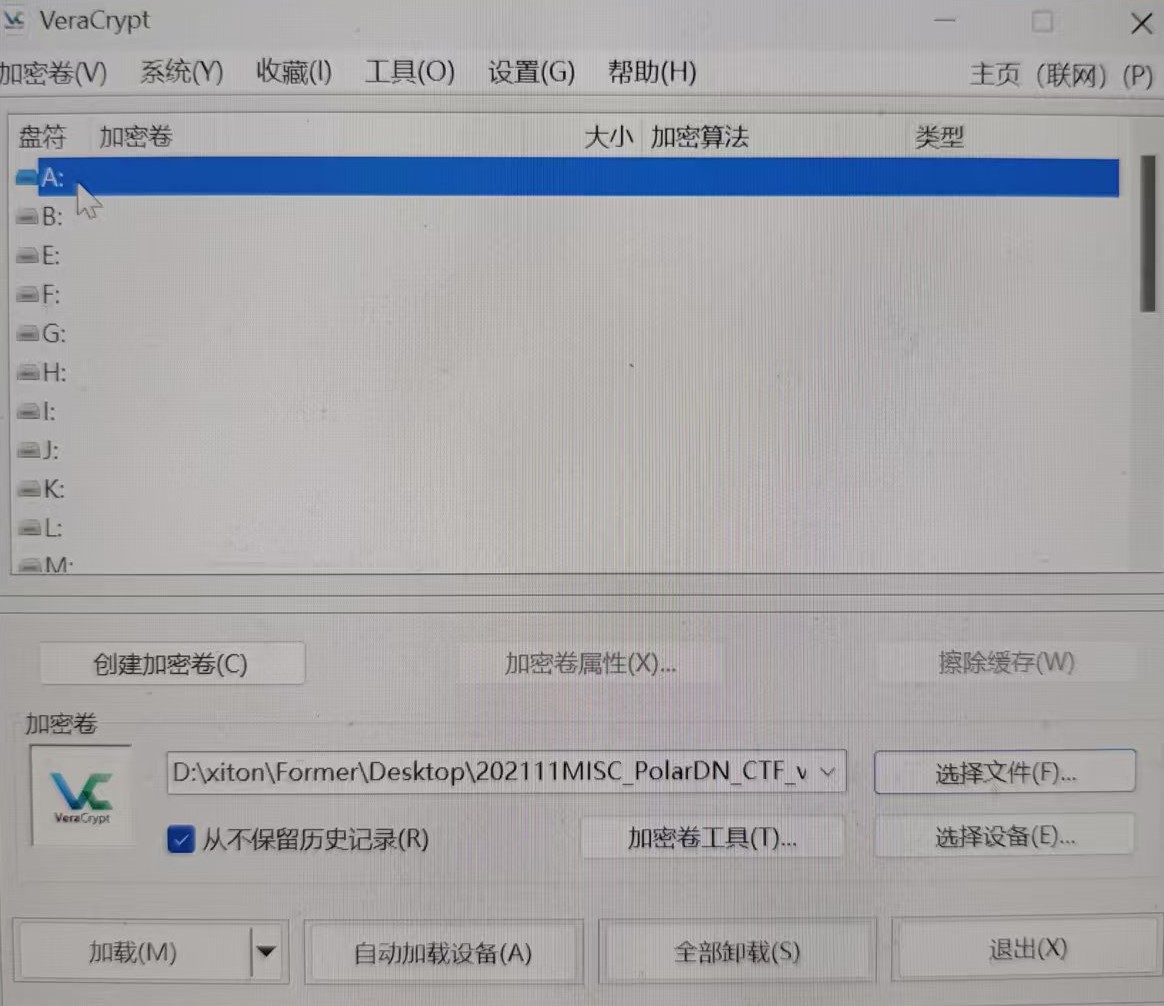

vc

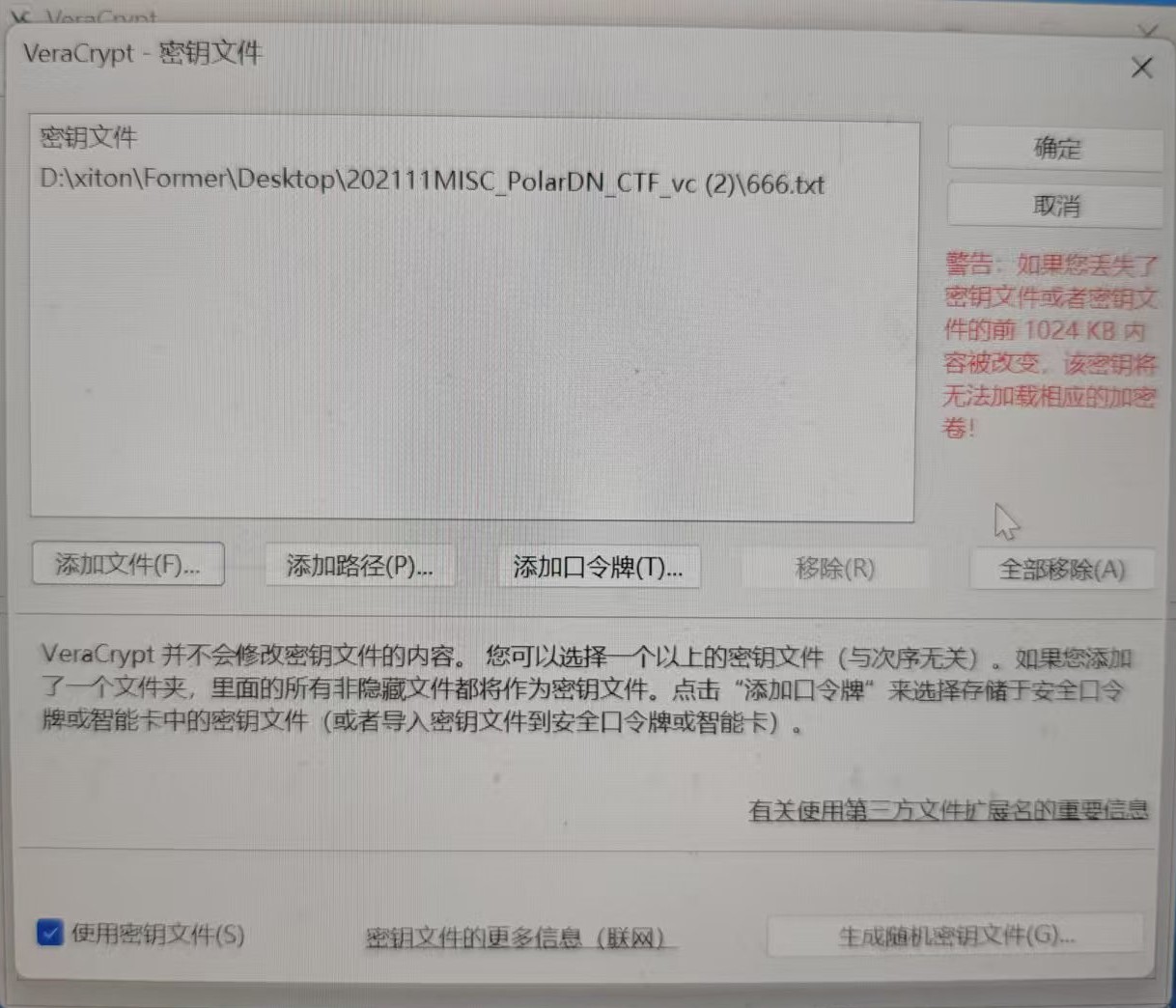

文件为vc与文本无其他信息,判断为VeraCrypt加密

挂载选随便一个盘,这里我选的是A盘,使用文本里面的字符发现不是密码,选择文本文件作为钥匙挂载后正常打开即可

flag{letususeveracrypt}

Xshell密码破解

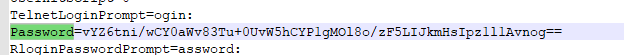

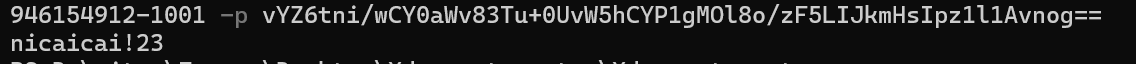

题目附件给出一个.xsh文件和SID值,note++打开.xsh可以找到password

结合题目信息,使用Xdecrypt脚本爆破密码(网上脚本要是依赖某些库用不了的话可以让ai改一下不用其库达到相同效果),口令:python Xdecrypt.py -s purpletS-1-5-21-323397330-1794634962-2946154912-1001 -p vYZ6tni/wCY0aWv83Tu+0UvW5hCYP1gMOl8o/zF5LIJkmHsIpz1l1Avnog==

nicaicai!23:小写md5加密

flag{6a7f279694ae1c27c6543edc93e28de2}

稻香

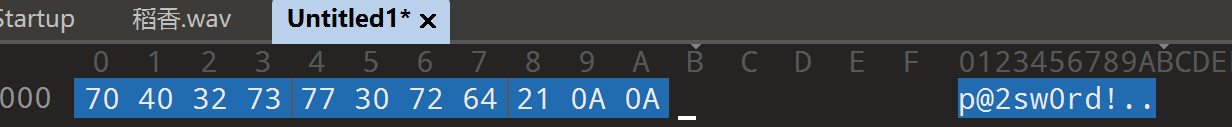

010打开发现后面有东西,base32->64,再hex转ascll

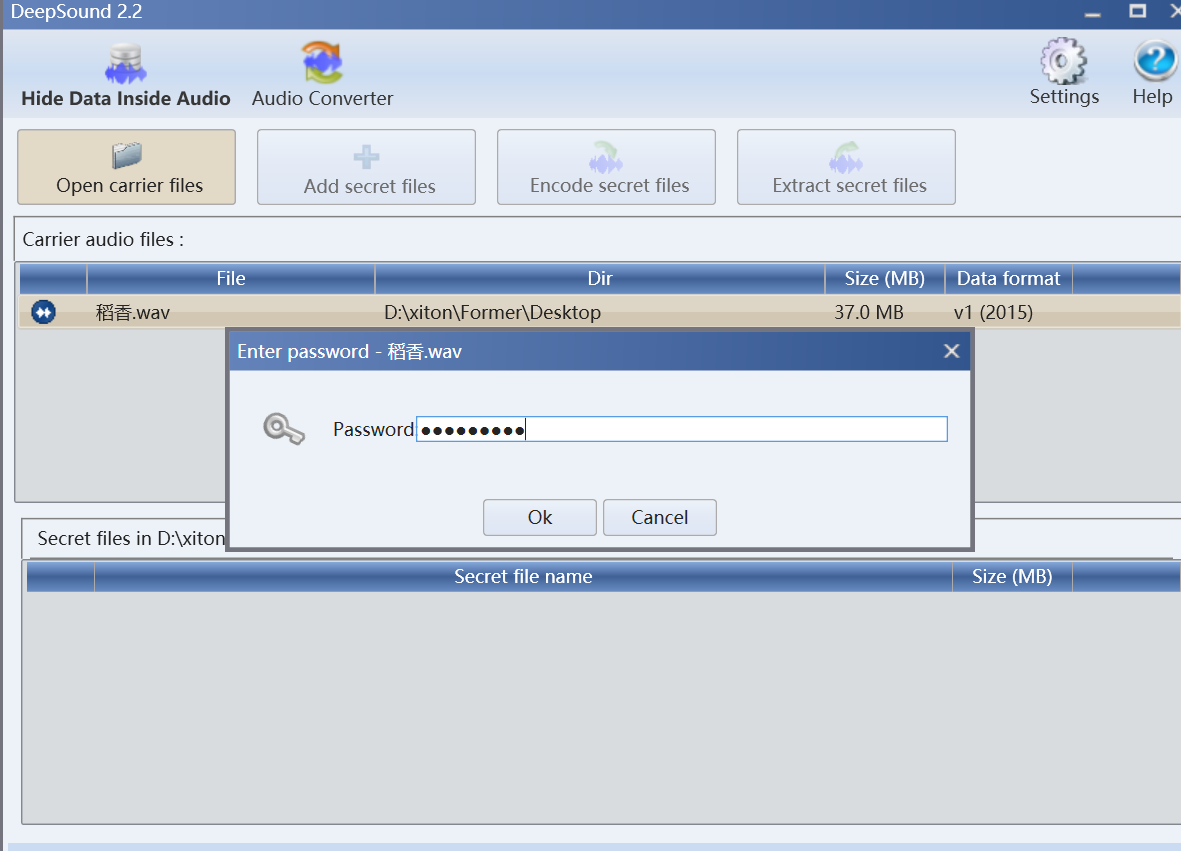

wav文件deepsound有藏东西,密码是p@2sw0rd!

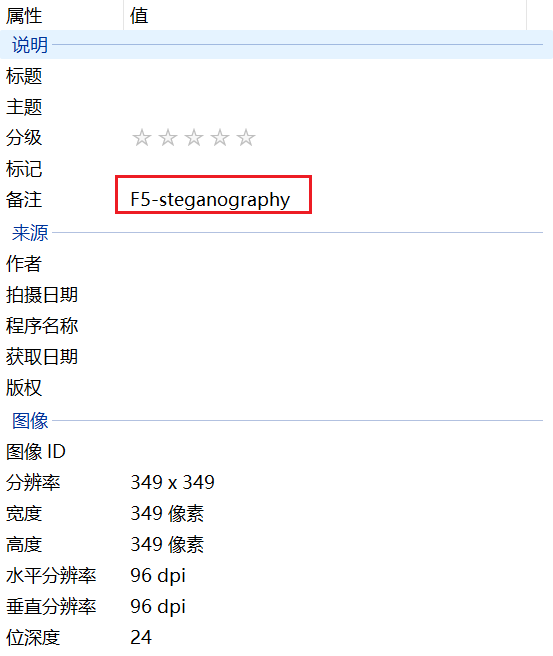

提取出一张图片,属性再次发力

F5-steganography-master上执行:java Extract “D:\xiton\Former\Desktop\fl@g.jpg” -p p@2sw0rd!

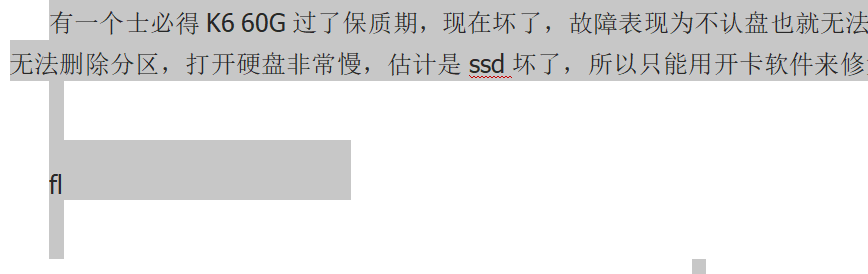

两段密码

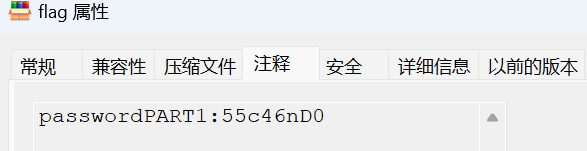

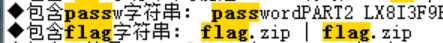

提示说两段密码都在exe里,第一段在注释里就可以看到

放进随波里发现还有压缩包,foremost提取一下

分离出来的exe用010打开发现后面有第二段密码

密码:55c46nD0LX8I3F9E

foremost提取出的压缩包有问题,上一步改用binwalk再提取一下用密码打开压缩包(上一步知道包含压缩包之后还可以用更简单的方法直接改题目附件flag.exe的后缀为zip)

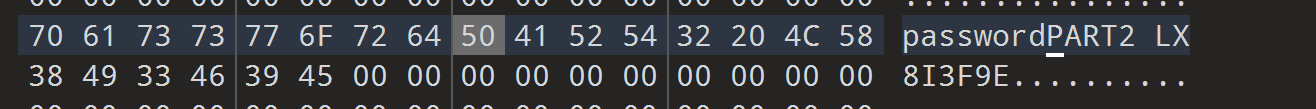

不能正常解压,010查看压缩包发现D0 CF 11 E0 A1 B1 1A E1文件头,是Microsoft Office 旧版(如 Office 2003 及更早)的 OLE2 复合文档格式 (也叫 Compound File Binary Format,简称 CFBF )的文件标识,常见于 .doc(Word 文档)、.xls(Excel 表格 )、.ppt(PowerPoint 演示文稿 )这类旧版 Office 文件,改为.doc能正常打开

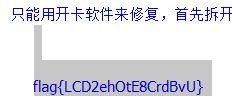

下滑文档,搜索flag发现就在第一页,删除图片全选发现有东西

修改字题颜色发现flag

flag{LCD2ehOtE8CrdBvU}

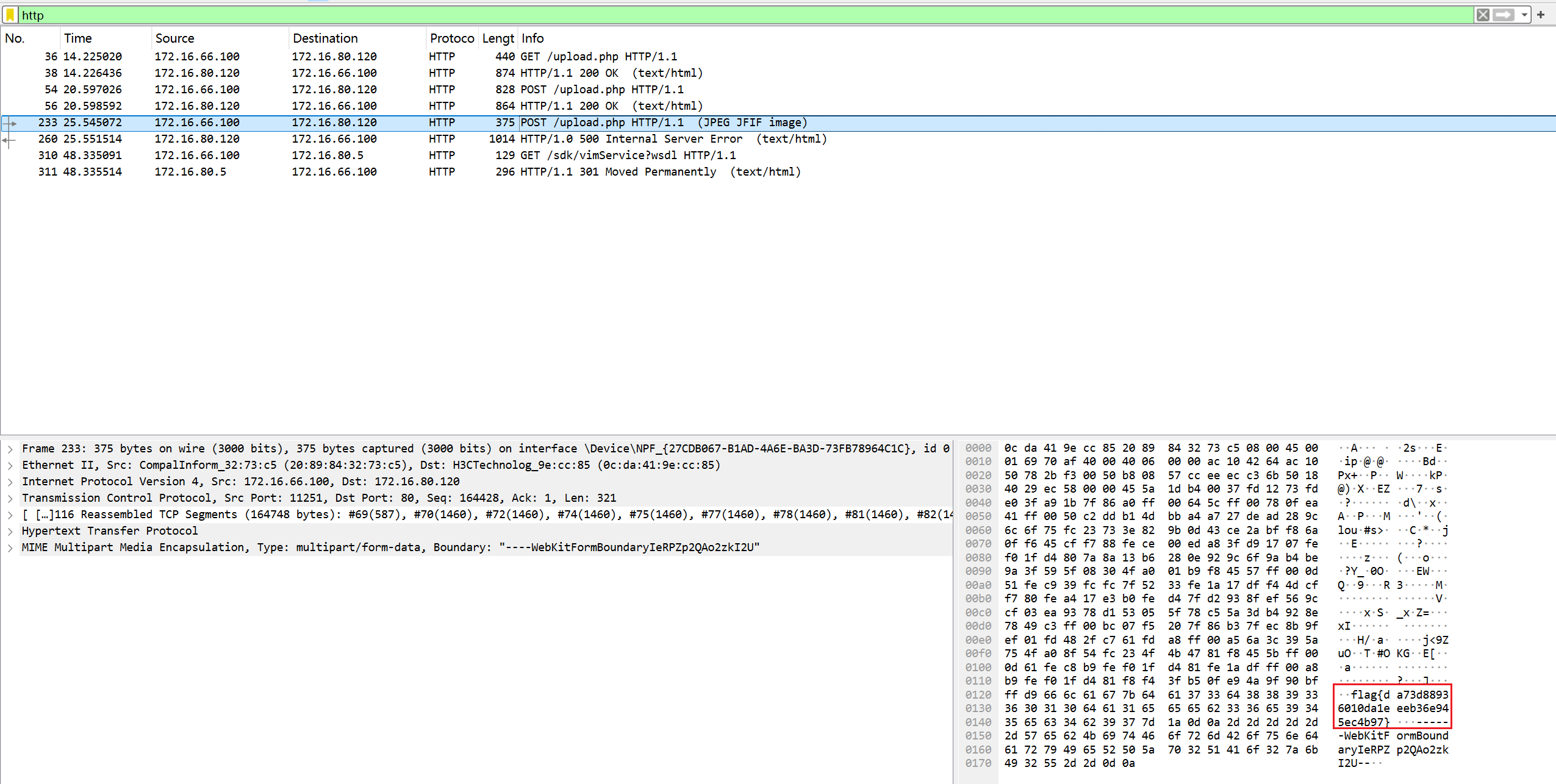

流量分析

过滤http,第二个POST请求发现flag

flag{da73d88936010da1eeeb36e945ec4b97}

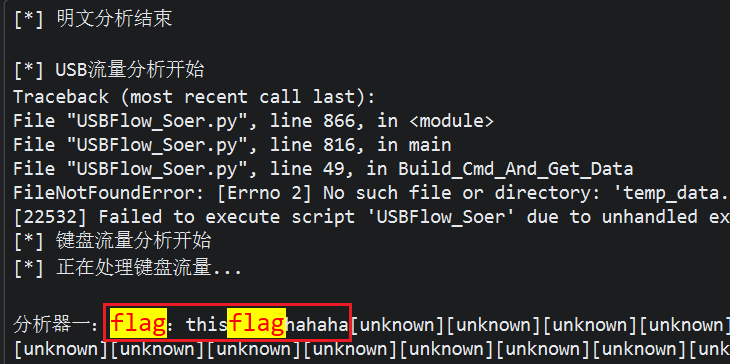

流量

usb流量,我们可以在kali上使用tshark提取数据再用脚本处理,我这里直接用CTF-NET一把梭了

flag{thisflaghahaha}

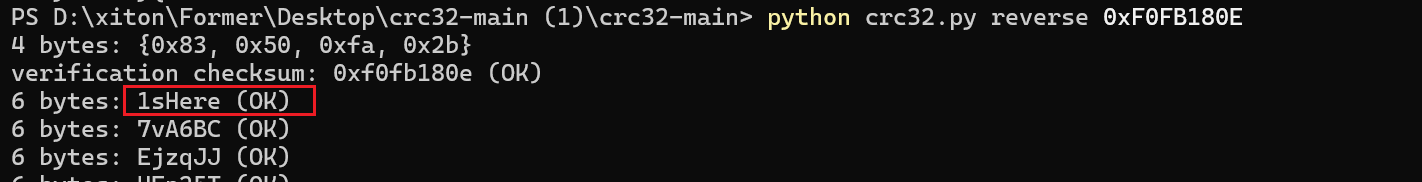

雪姐

题目附件有两个伪加密,两个都改成00后打开,key文件较小,可以用CRC脚本爆破

python crc32.py reverse 0xF0FB180E

(F0FB180E为7z打开查看到的CRC值)

找到有意义的字符为flag的密码:1sHere

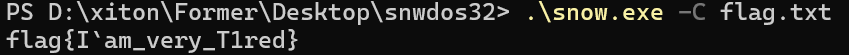

全是雪的暗示,应该为snow解密flag文本放工具同一目录下: .\snow.exe -C flag.txt

flag{I`am_very_T1red}

愿者上钩

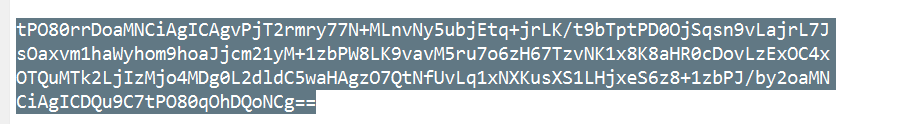

寻找邮件流量,过滤smtp(简单邮件传输协议),发现53042条有base编码,追踪解码

找到地址:118.194.196.232:8084,32位MD5小写加密

flag{eb0531c228897e64b5bd61a6923f1dec}

狗狗重生

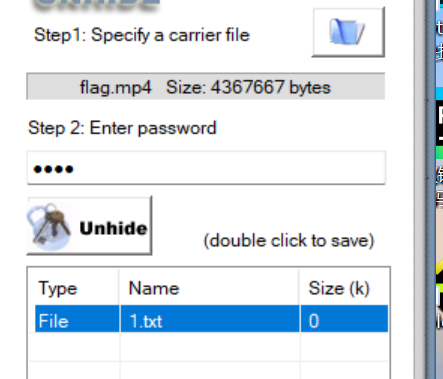

题目给出一串密码:5269;尝试音频隐写无果后,尝试oursecret解密(主要用于对数据表格进行加密和解密)

保存文件,两次base64解密

flag{okok_koumokoumo_ayeaye}

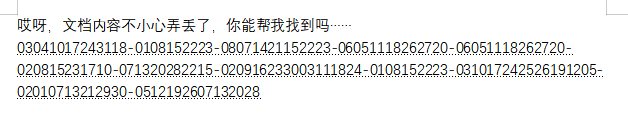

data藏起来了

附件压缩包打开发现未知格式,010查看后修改文件头

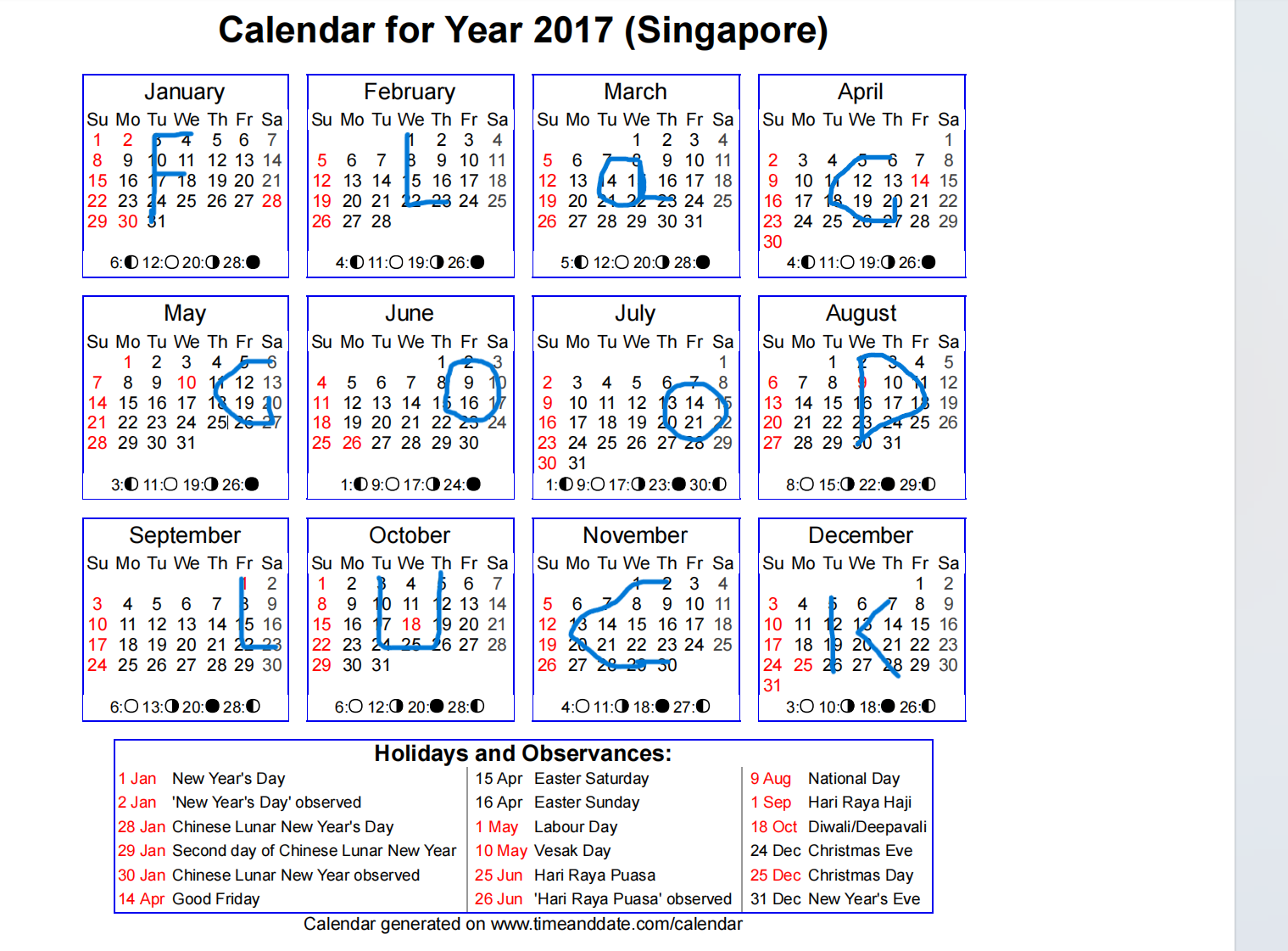

根据提示,两两一组安顺序连在日历上

GOODLUCKmd5小写加密

flag{7dcb9bc0c7e6055b544c78c0e3e4d4a5}