机密

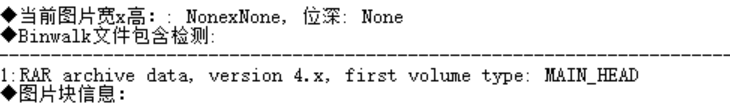

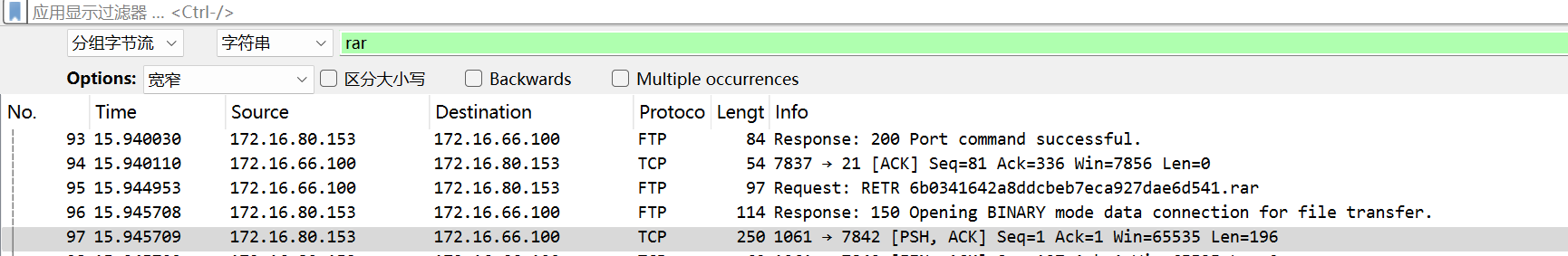

随波逐流发现有rar压缩包,直接搜关键字发现三条流量,将第97条原始数据在010上ctrl+shift+v保存

压缩包直接爆破即可:1903

flag{d72e5a671aa50fa5f400e5d10eedeaa5}

是uu吗

题目提示是uu解密:http://www.hiencode.com/uu.html

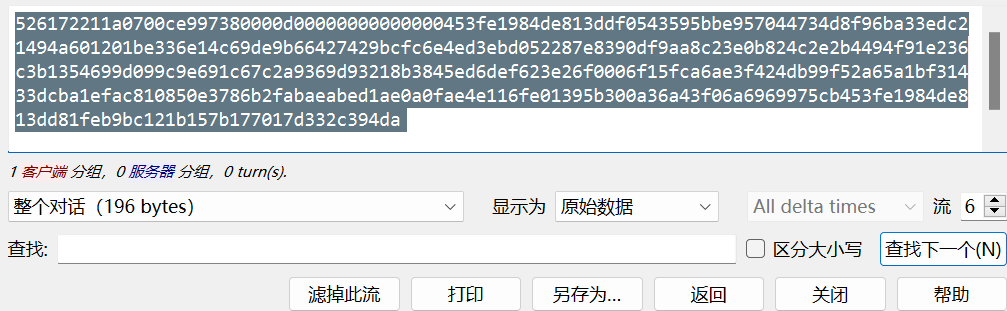

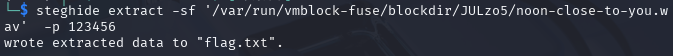

密码:123456,下一步steghide提取文件

steghide extract -sf 文件路径 -p 123456

打开flag文本,还是uu解密

flag{671378946023648778324689}

不要骂人哦

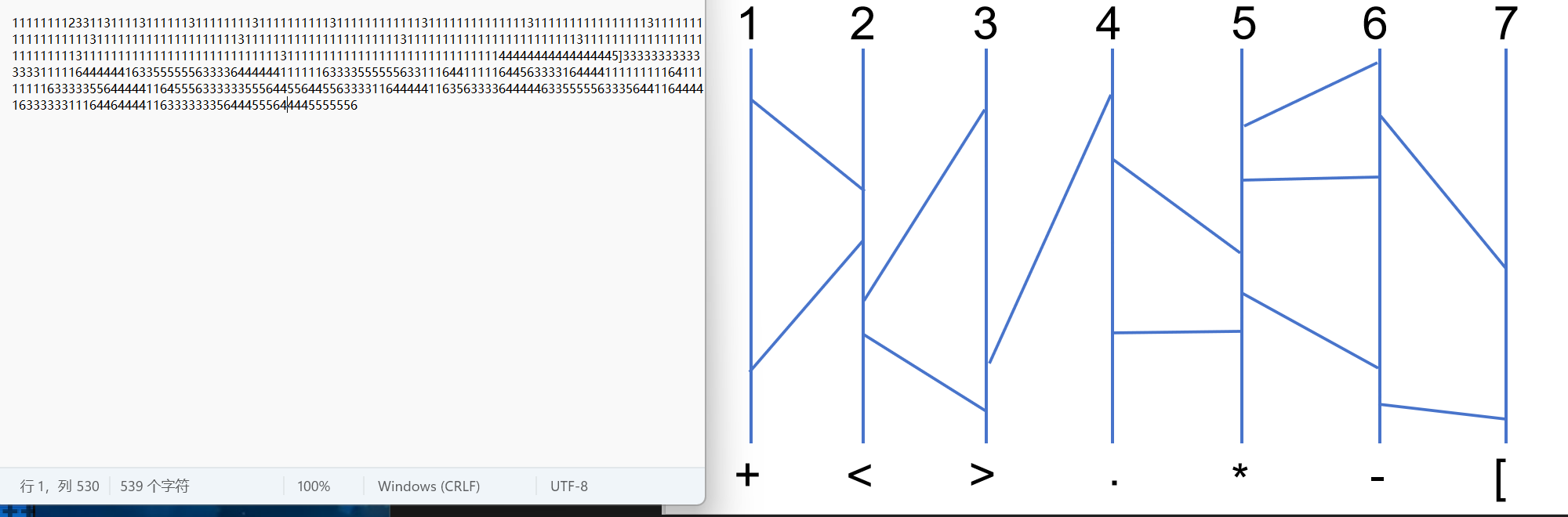

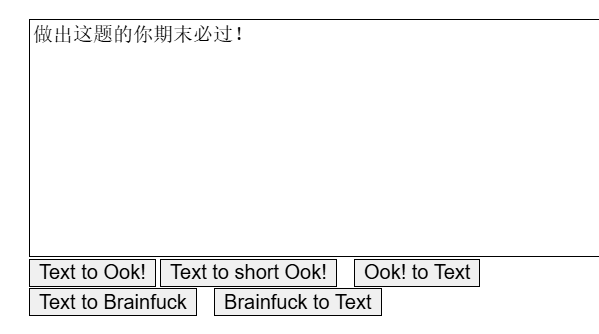

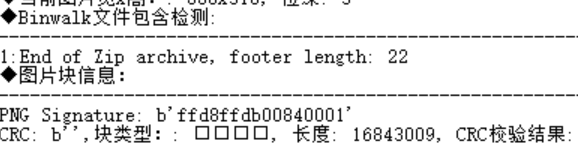

先看题目附件:

根据提示替换文本,brainfuck解密:https://www.splitbrain.org/services/ook

++++++++[>>++>++++>++++++>++++++++>++++++++++>++++++++++++>++++++++++++++>++++++++++++++++>++++++++++++++++++>++++++++++++++++++++>++++++++++++++++++++++>++++++++++++++++++++++++>++++++++++++++++++++++++++>++++++++++++++++++++++++++++>++++++++++++++++++++++++++++++<<<<<<<<<<<<<<<<-]>>>>>>>>>>>>>>>+++++.<<<<<<+.>>------.>>>>.<<<<<<++++++.>>>>------.>>+++.<<+++++.<<-.>>>>+.<<<<+++++++++.<++++++++.>>>>>--.<<<<<++.<---.>>>>>>---.<<--.<<--.>>>>++.<<<<<++.>-.>>>>.<<<<<.>>-----.>>>-.<<++.<<<<+.>>>>>>+++.<<.<<<<++.>>>>>>>-.<<<---.<<<<------.

按题目要求处理:https://www.jyshare.com/front-end/703/

flag{3ea5a70772e0bb1e70655fb42ff30b0d}

加点什么

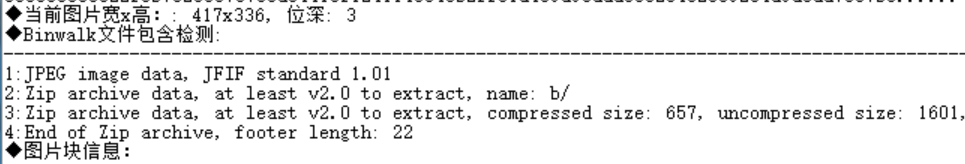

随波逐流发现有东西,分离一下

打开是一个c++文件,提示要添加东西,缺失输出语句,在解密部分的printf(“\n”);加这个

cout << plaintext << endl;运行代码

flag{372658619FE0707E8C64DB2400B96991}

加点什么2.0

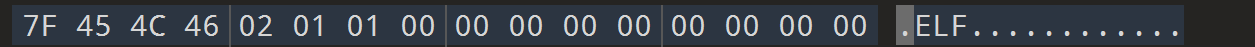

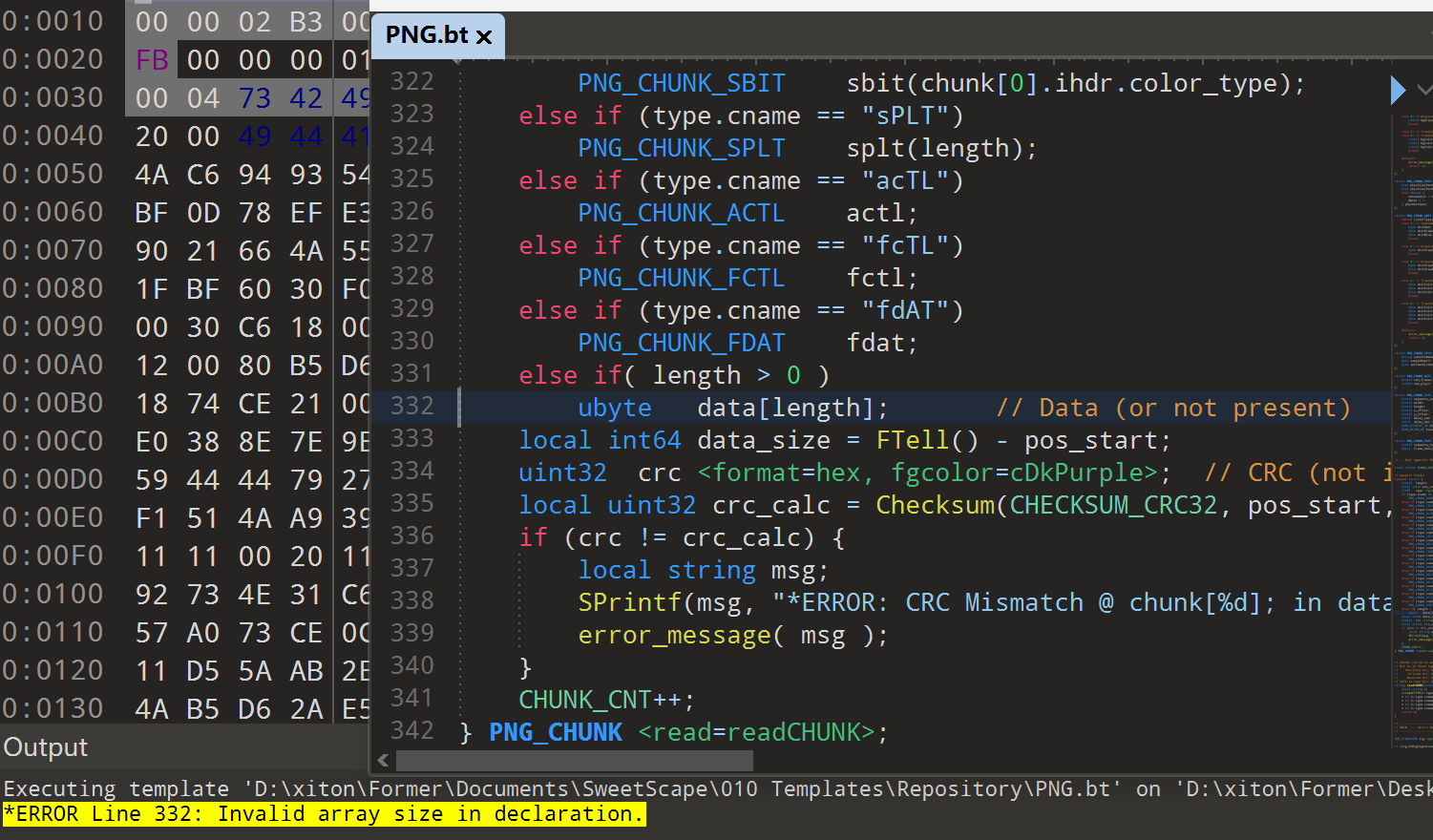

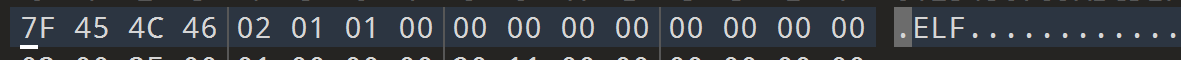

和1.0一样分析分离出压缩包,未知文件类型,010打开发现

7F 45 4C 46

ELF(Executable and Linkable Format) 文件的魔数(Magic Number)。ELF 是一种常见的可执行文件格式,广泛用于 Linux 和其他 Unix-like 系统

02 01 01 00:后续字节包含文件相关信息,02 表示这是 64 位 ELF 文件(若为 01 则是 32 位)

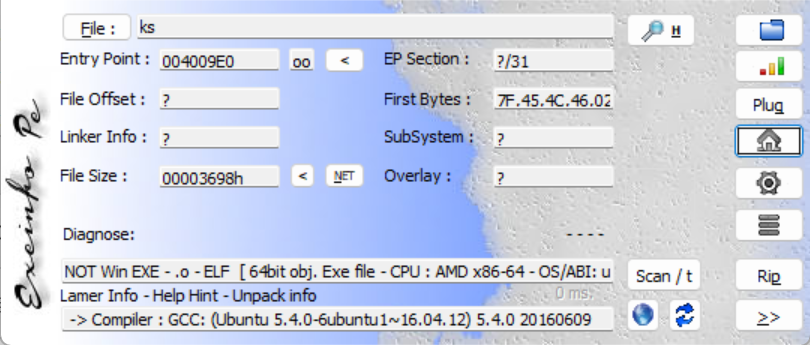

也可以直接用exeinfope打开查看信息更方便

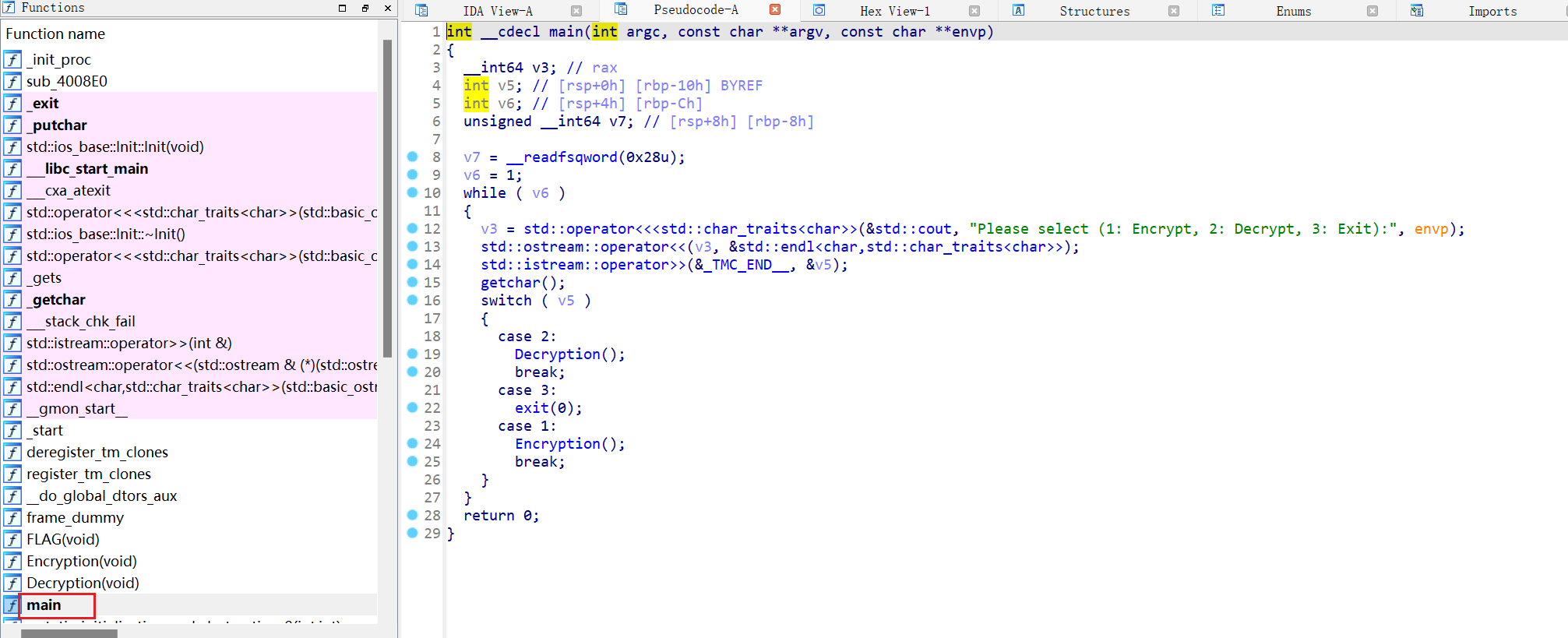

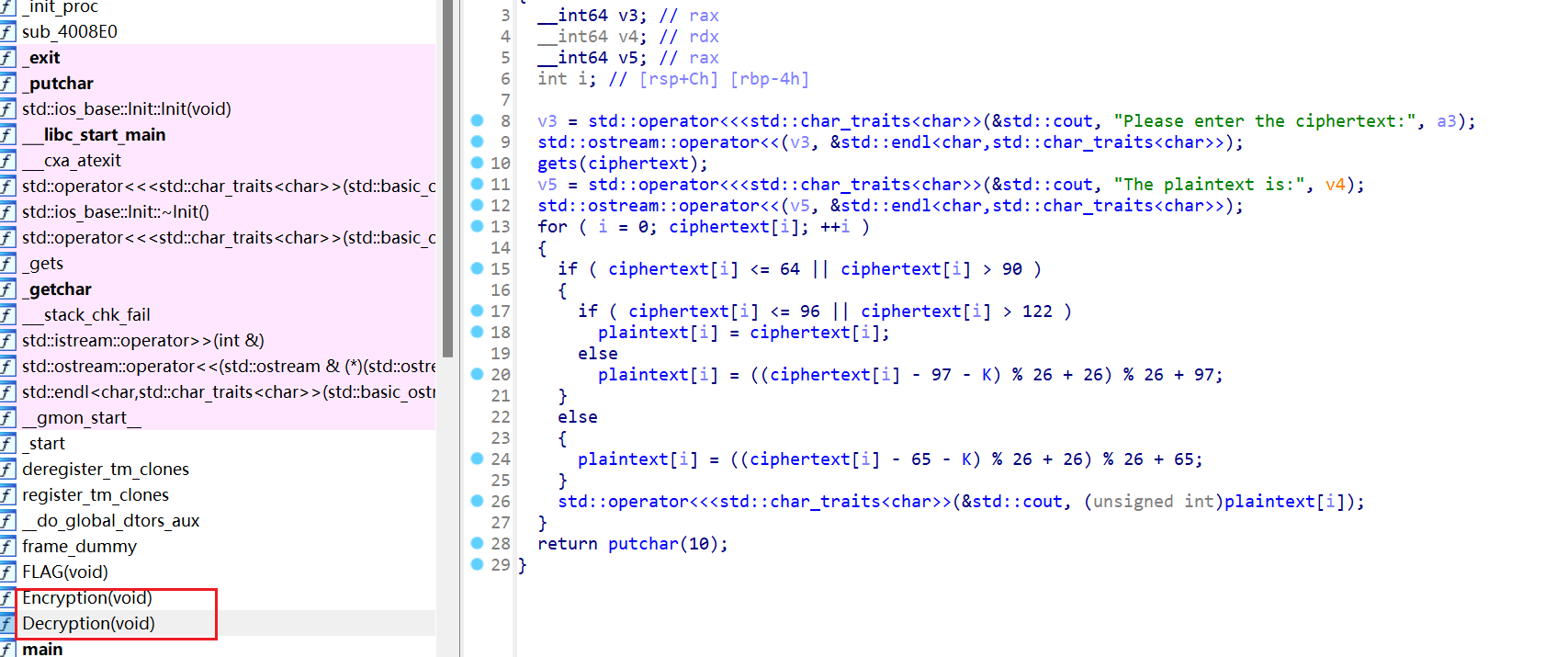

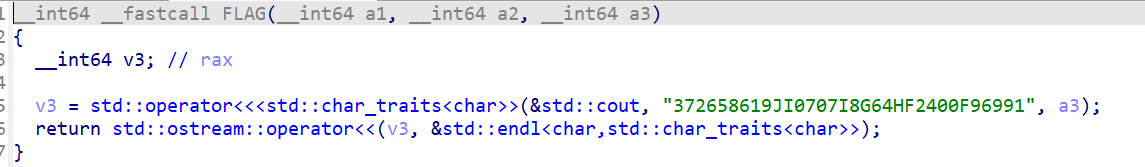

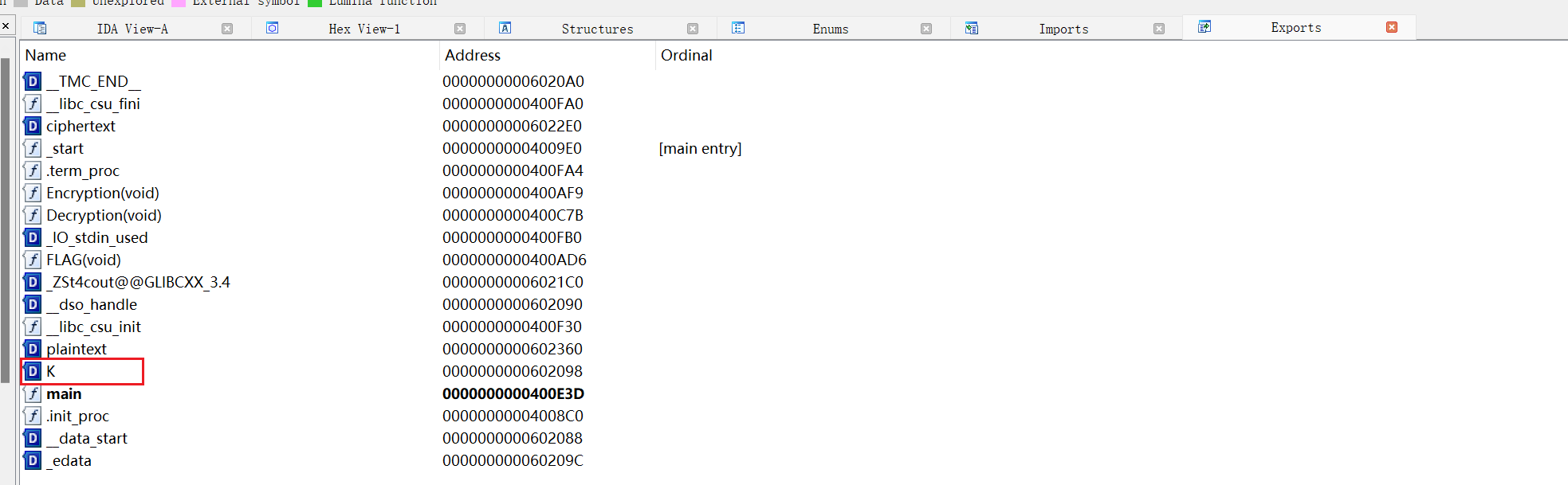

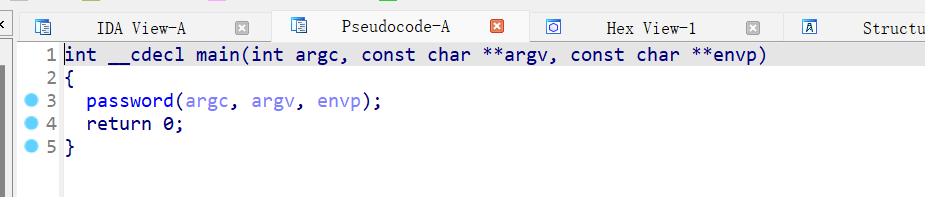

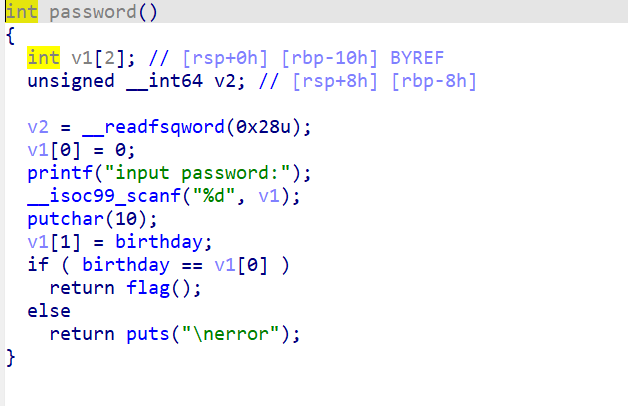

64位exe,ida分析找到主函数,F5查看代码

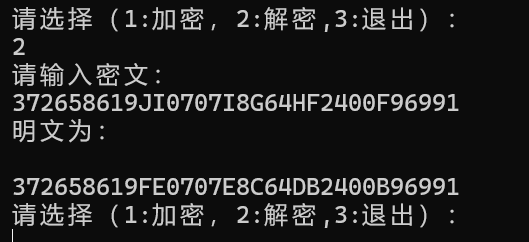

查看加解密部分发现其功能是凯撒加解密

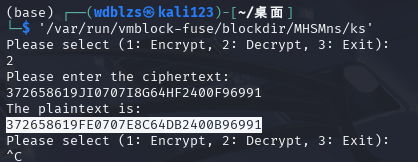

查看flag部分拿到密文:372658619JI0707I8G64HF2400F96991,上虚拟机解密

flag{372658619FE0707E8C64DB2400B96991}

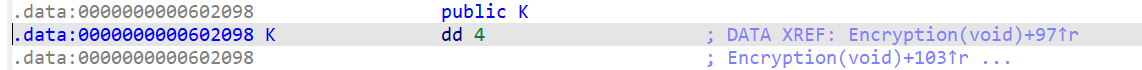

法二:也可以找到变量手动进行凯撒解密,偏移量为4

爱人的眼睛是第八大洋

数组数据错误,oursecret解密

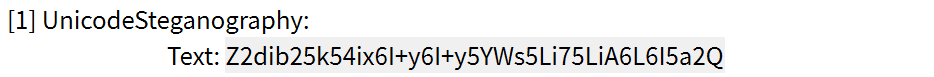

菲菲的右眼上有:ggbond,为密码打开文本发现很多小长方体,是0宽隐写,小绵羊处理

base64编码,不用解密

flag{Z2dib25k54ix6I+y6I+y5YWs5Li75LiA6L6I5a2Q}

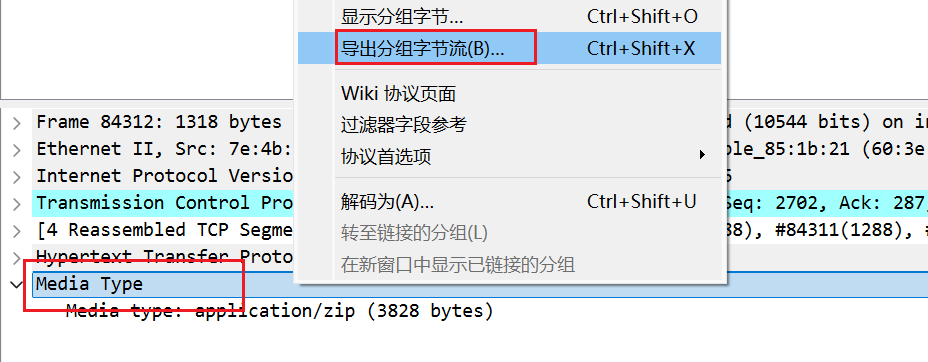

一道简单的流量

过滤http响应状态码为200的请求:

http.response.code == 200

HTTP 状态码 200 代表 “请求成功” ,当服务器返回这个状态码时,说明客户端发起的 HTTP 请求(比如网页浏览时的 GET 请求、接口调用时的 POST 请求等 )被正常处理,服务器成功返回了对应的资源或数据 。所以用它作为条件,能精准定位到那些 “请求 – 响应” 流程里真正得到有效成功响应的交互。

找到媒体类型,后缀加上zip保存

大量独立的base编码,使用base64隐写解密脚本解密

flag{Base_sixty_four_point_five}

文物追回

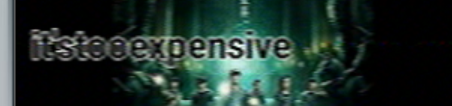

010打开图片发现压缩包,foremost分离,wav文件打开,类似无线电,这里因该是慢扫描电视

打开RX-SSTV,声音输入和输出都选择虚拟声卡,再打开wav文件,得到密码:it’stooexpensive

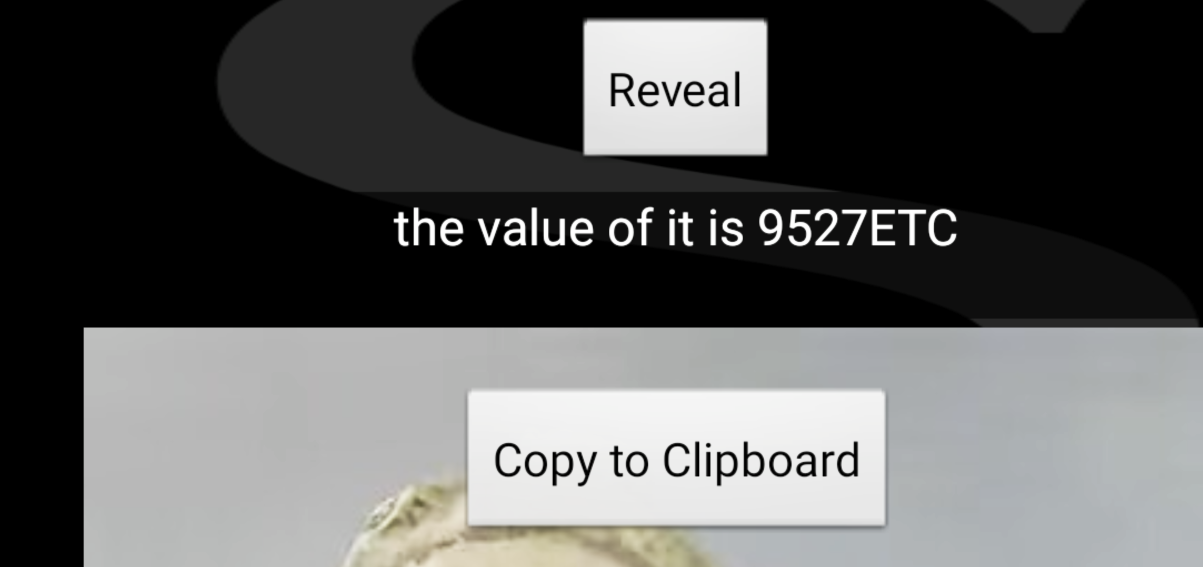

解压发现是apk文件:APK 文件,全称 Android Application Package(Android 应用程序包),用模拟器打开该工具,用该工具打开压缩包的另外一张图片得到文物的价格:9527ETC

flag{5ba2c63a15dcfecb5297f4688bfc6516}

旧事

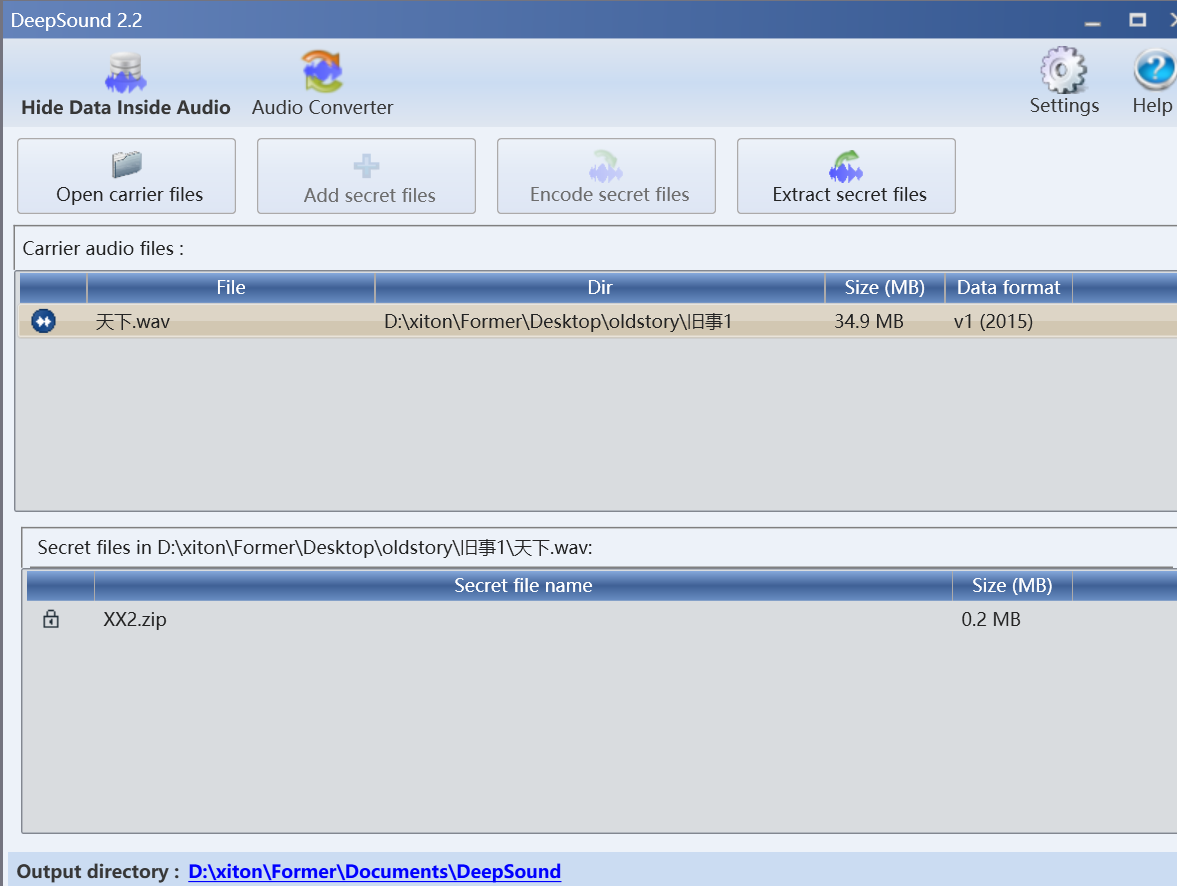

deepsound藏有一个压缩包,提取

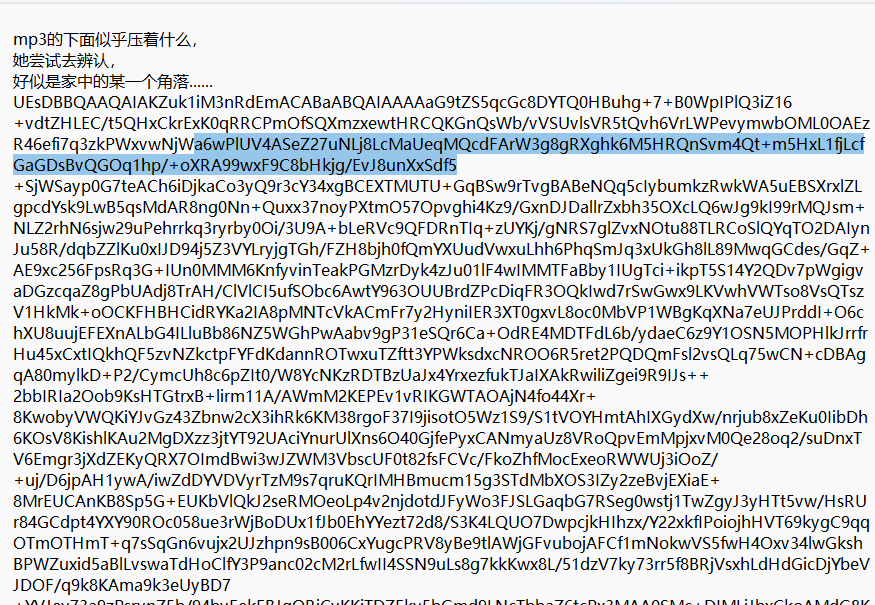

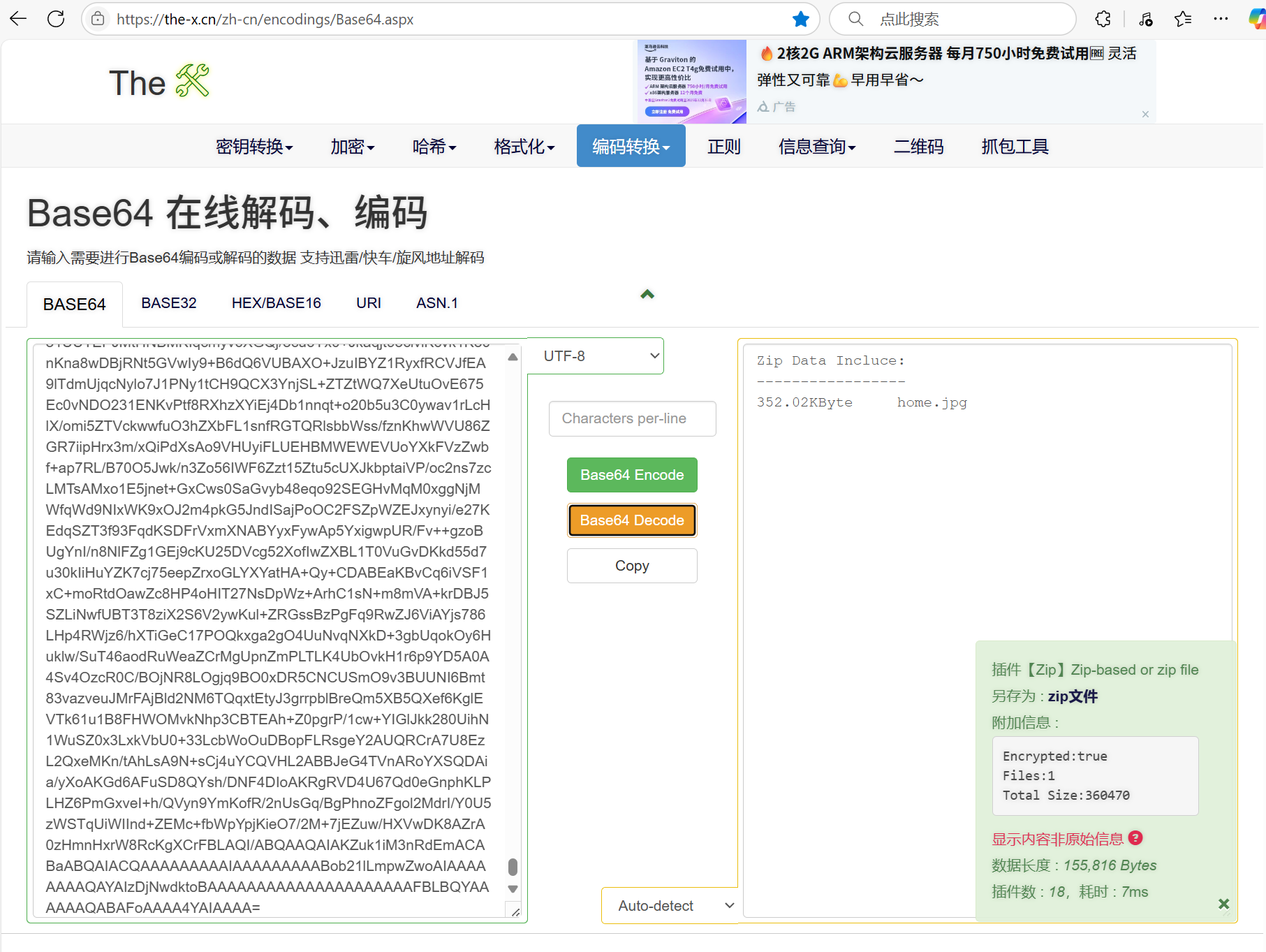

第二串压缩包有一串很长的base编码,在线网站转文件:https://the-x.cn/zh-cn/encodings/Base64.aspx

另一个解密出:zaijian,可打开第三个压缩包,第三个压缩包有一张图片,随波逐流检测有zip,提取出来

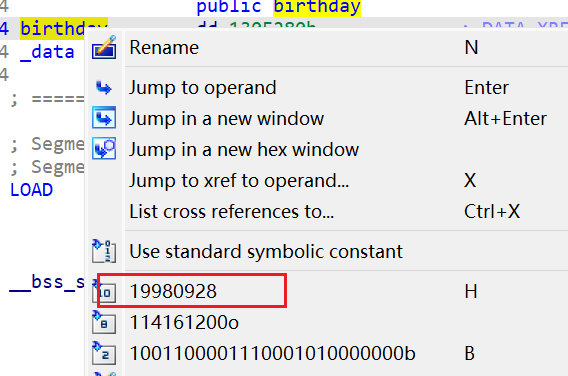

ELF文件,和 加点什么2.0 一样在kali分析但是需要密码,先用IDA分析F5查看代码,双击password

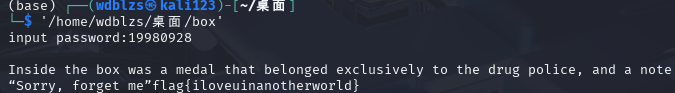

提示双击birthday,右键H有一串日期,应该是密码:19980928

flag{iloveuinanotherworld}

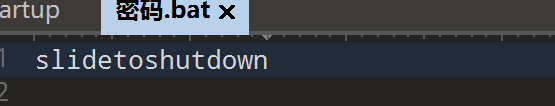

为什么关机又关机

010打开发现有字母描述,改后缀为txt

在最后,有隐写:https://33tool.com/text_cloak/#show

解密得下一个压缩包的密码:babalelilababala

exe属性再找到下一个压缩包的密码:

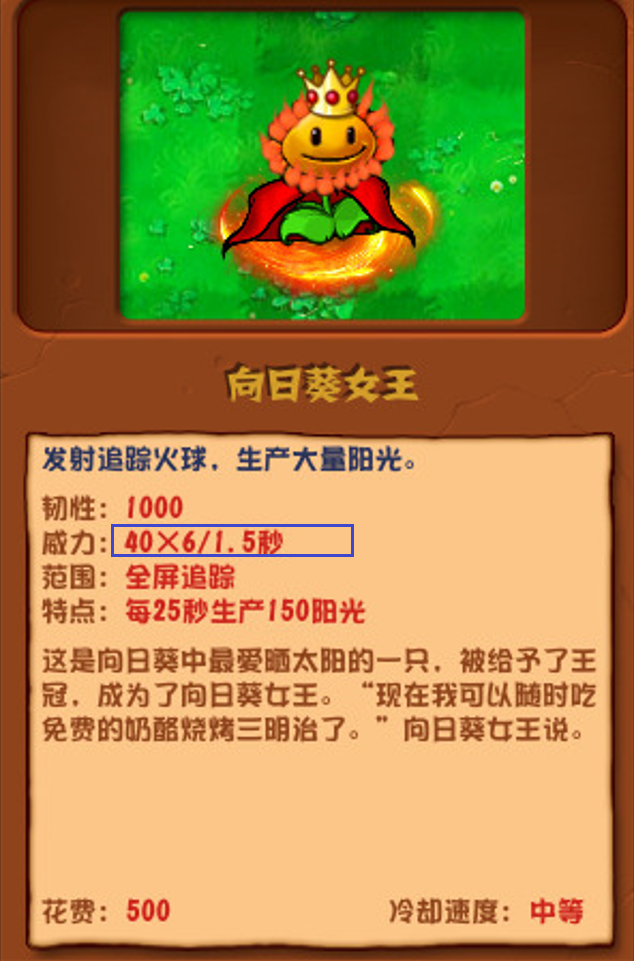

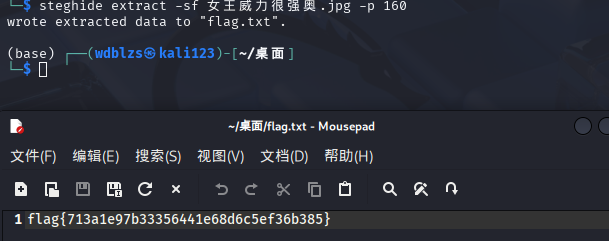

接下来是steghide文件提取,威力值为密码:160

口令:steghide extract -sf 女王威力很强奥.jpg -p 160

flag{713a1e97b33356441e68d6c5ef36b385}

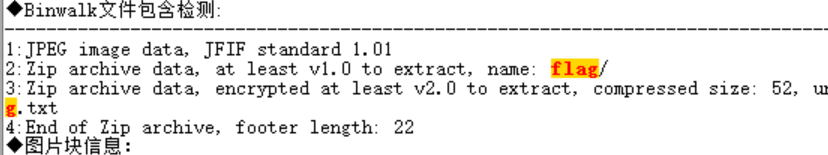

最爱的专辑

音频隐写存在deepsoud隐写,第一个文本base64解密得到密码:我爱火星哥

binwalk发现zip,分离一下得到一个加密压缩包

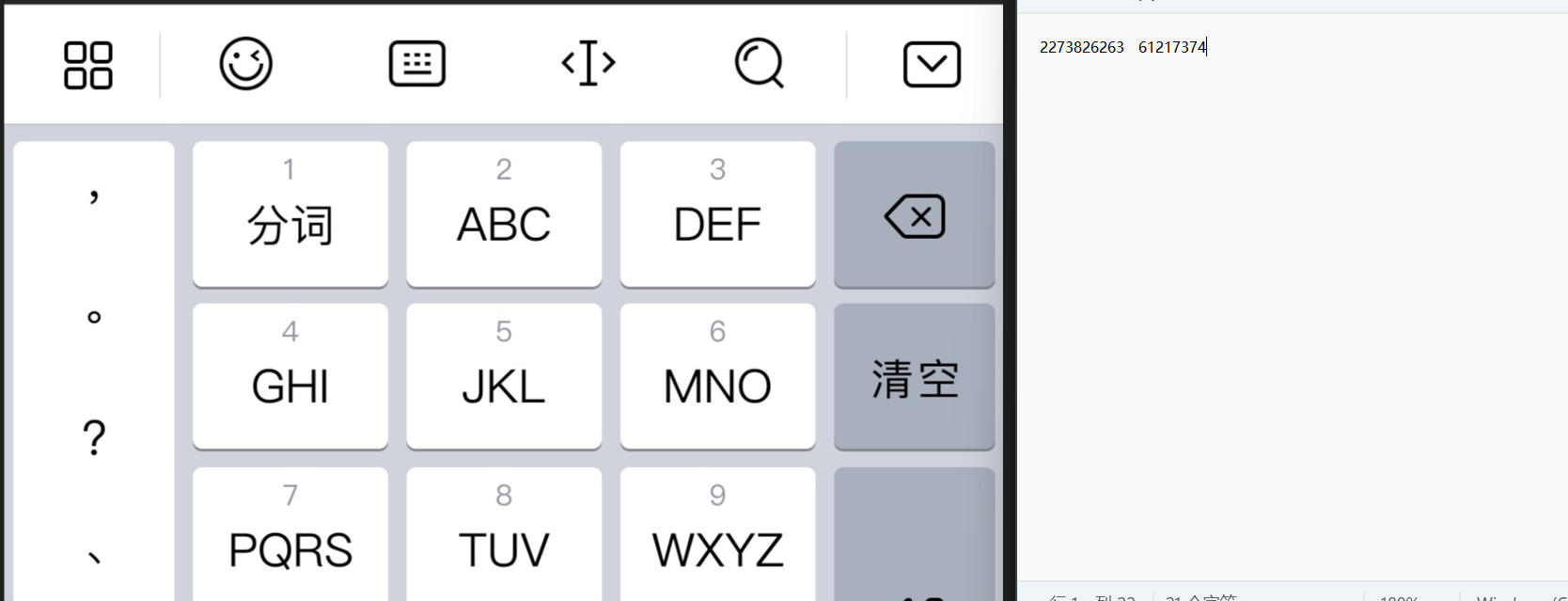

看看上一步的短信消息很明显从键盘上找密码,两两一组,如22对应第二个格子的第二个字母B,首字母大写其余小写,最后得到:Bruno Mars

flag{fe0b9193a7714badd32fa4cf3ba9e7fa}