大礼包

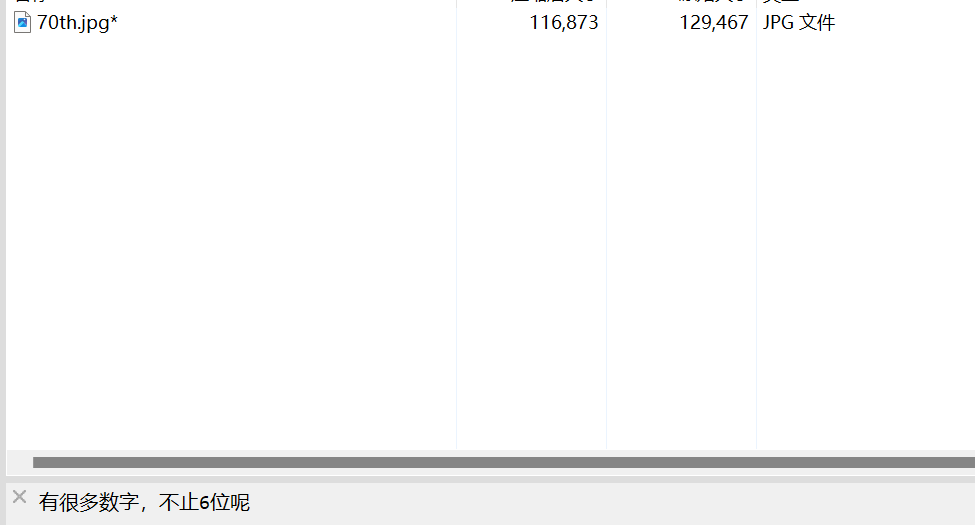

长度多加几位纯数字爆破,密码:9635421

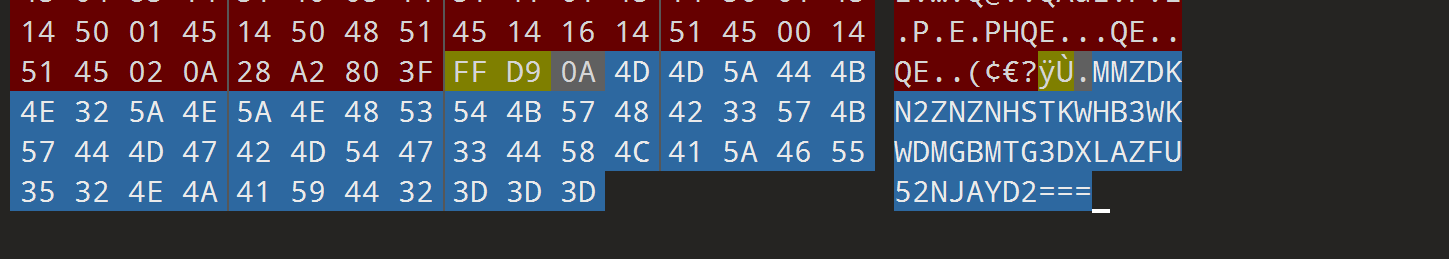

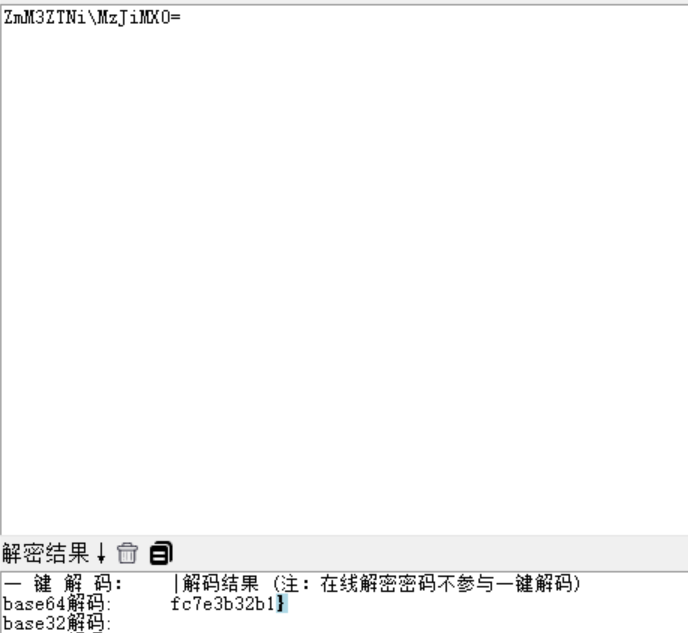

010打开发现后面有base加密:

base32->base64->栅栏解密(2栏)->凯撒(偏移13)

flag{police_1s_c00l}

三段密码

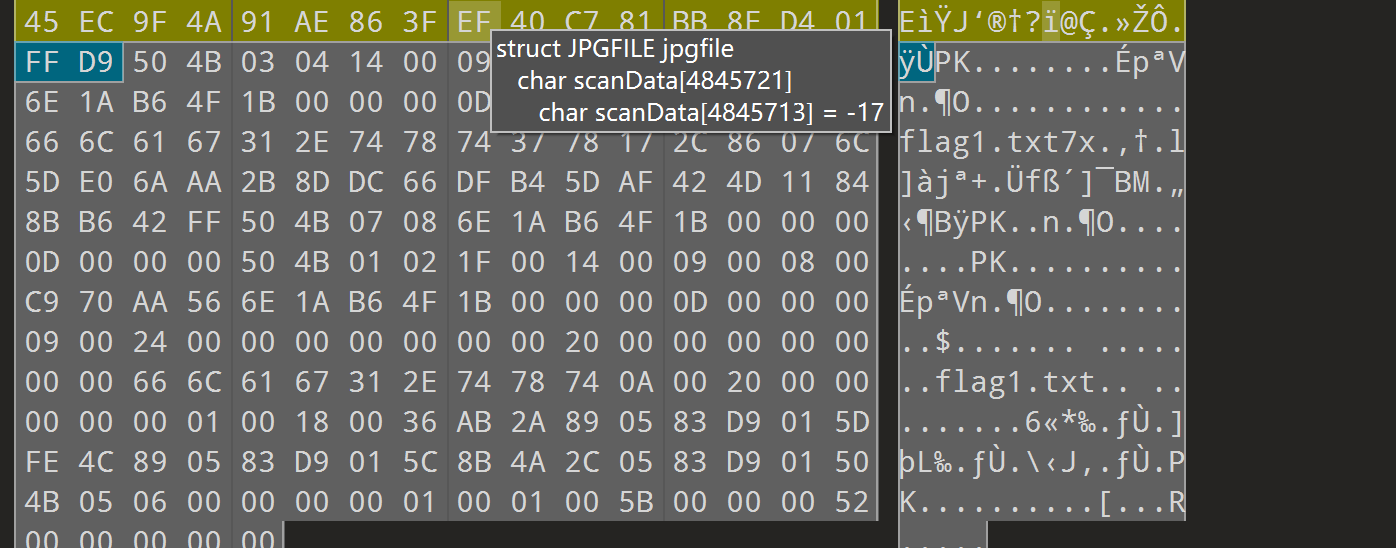

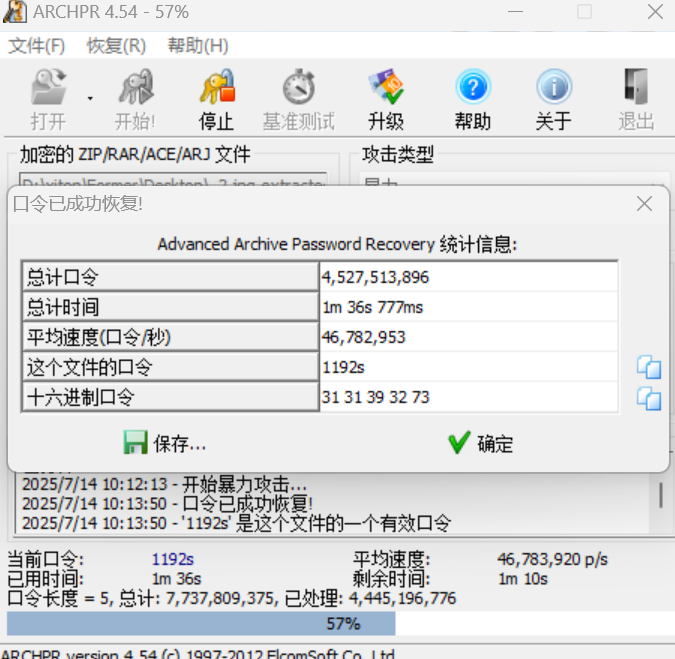

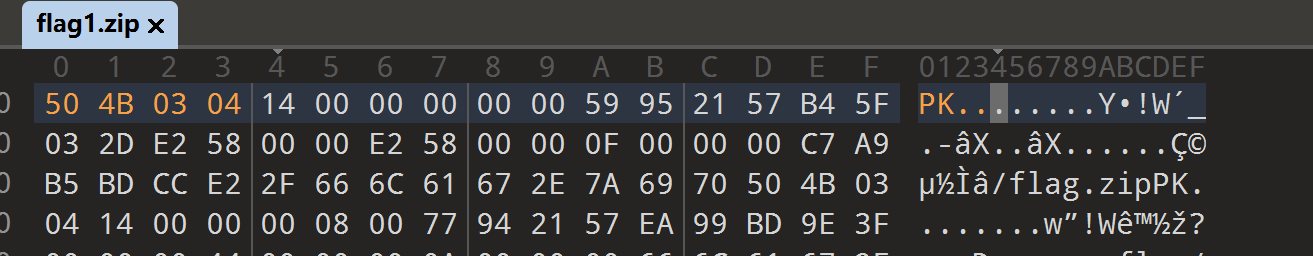

第一段有压缩包

binwalk分离压缩包或者新建hex文档,暴力破解可得到密码

第二段文件后缀不对,jpg改zip

第三段为base64

flag{7782bbc56f03fabe56689bfc7e3b32b1}

签个到叭

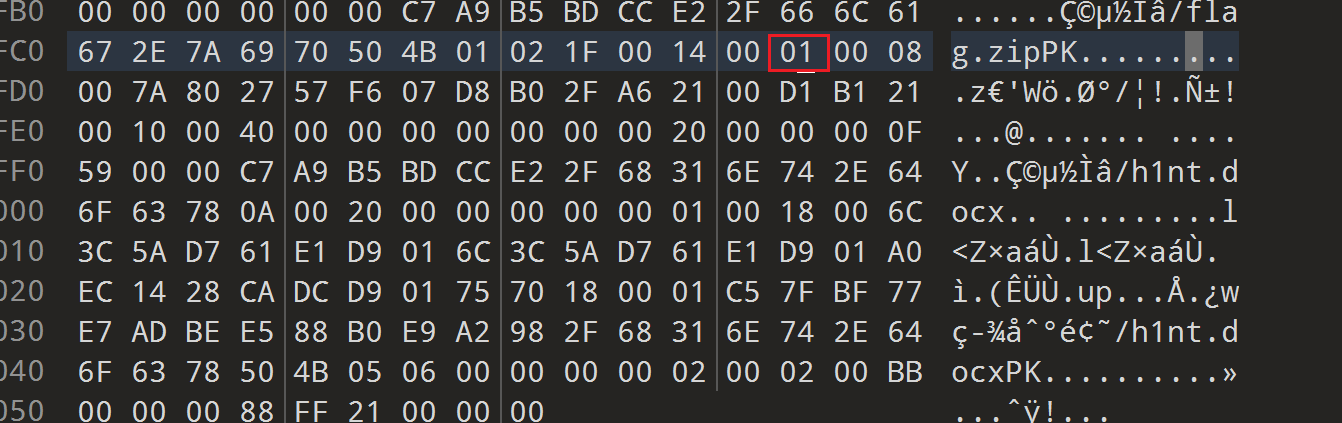

不能正常解压,010检测并修改文件头,还有伪加密1改0

打开docx,base64解密得AES编码

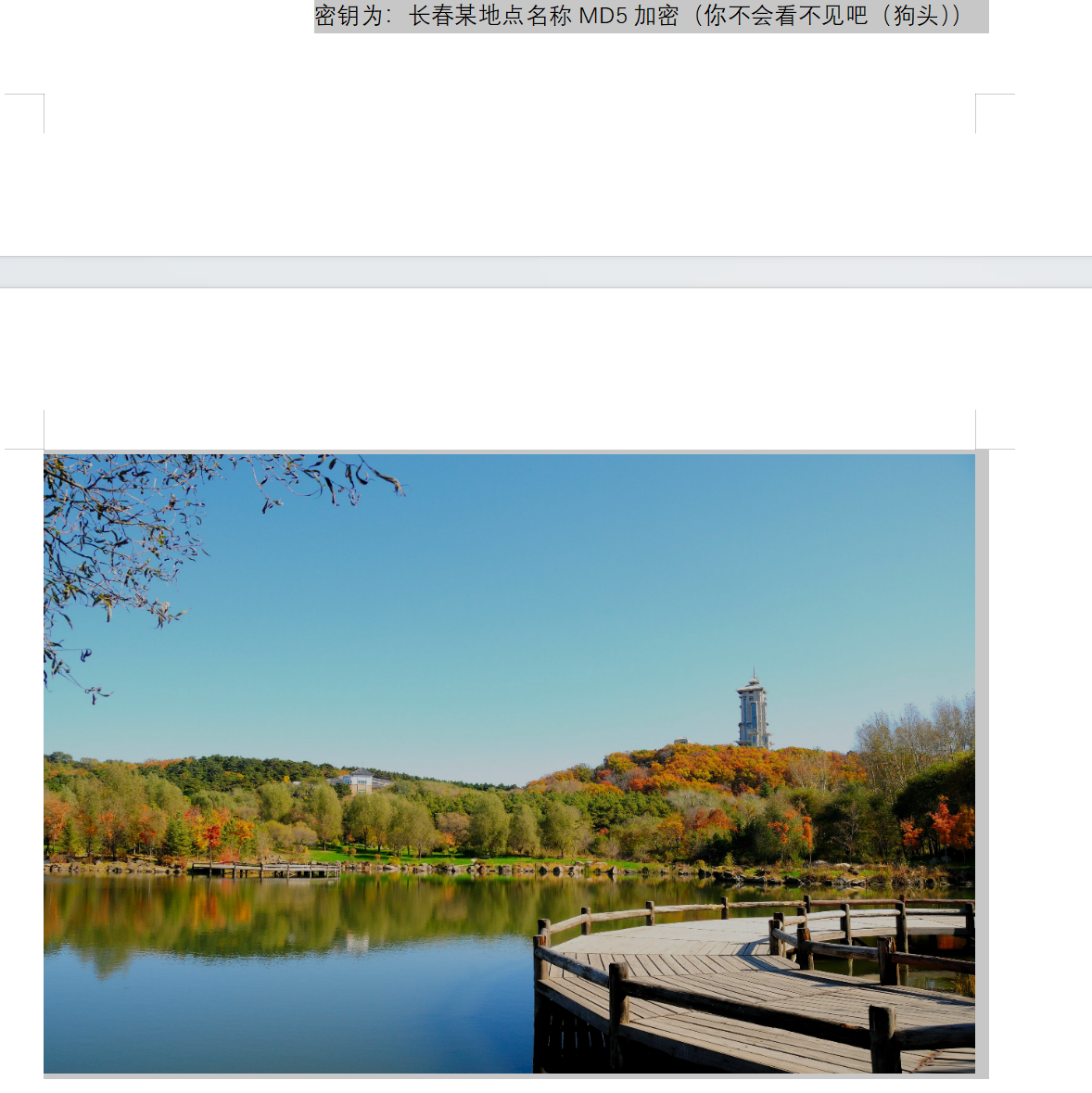

全选发现还有东西,修改字体颜色出现提示,根据提示找位置,问ai也能出

密钥:PolarCTF

打开图片后按指示操作即可

flag{polarD&N666}

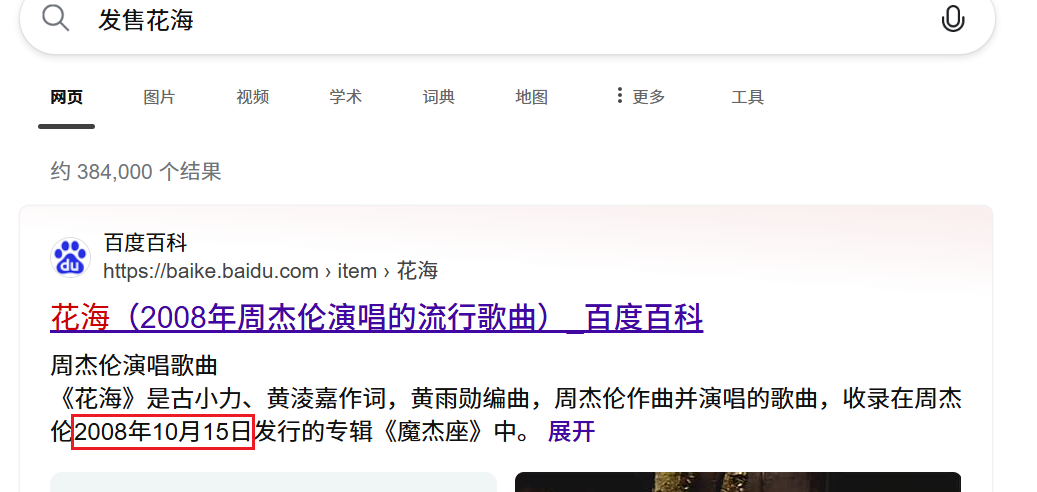

发售花海

打开hint为花朵字符解密,密码:JAY CHOU

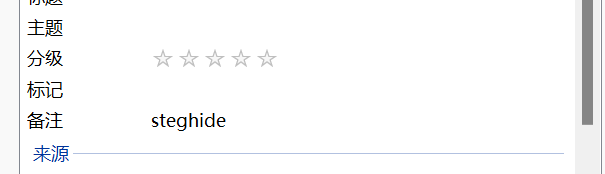

打开图片,备注提示steghide

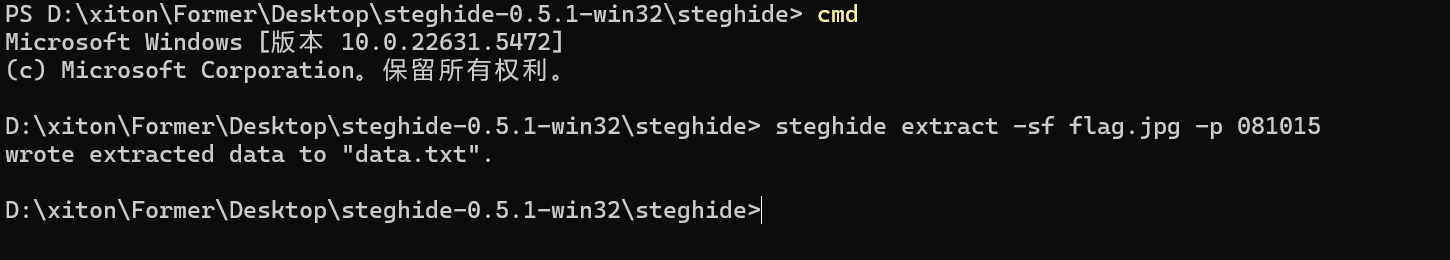

steghide提取,密码为发售日期,图片工具放在同一目录下,cmd执行:

steghide extract -sf flag.jpg -p 081015

flag{sh!ni1IuDE1eiy6nk@i}

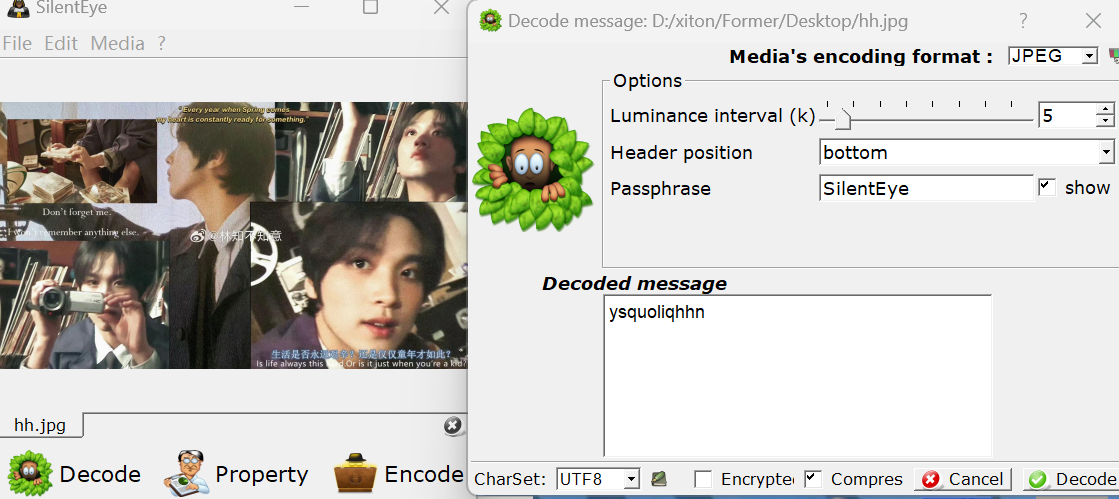

你眼中的键盘侠

第一步静默之眼查看隐藏信息

第二步键盘密码解密

# 生成键盘字母映射表(q→a, w→b, ...)

letters = 'qwertyuiopasdfghjklzxcvbnm'

mapped = 'abcdefghijklmnopqrstuvwxyz'

# 同时生成大小写映射(使用字典推导式)

letter = {

**{c: mapped[i] for i, c in enumerate(letters)},

**{c.upper(): mapped[i].upper() for i, c in enumerate(letters)}

}

def qwerty(s):

# 使用字符串的 translate 方法进行高效替换

return s.translate(str.maketrans(letter))

if __name__ == "__main__":

# 示例输入(已移除零宽度空格)

input_string = "ysquoliqhhn"

print(qwerty(input_string)) # 输出: "ciphertext"flag{0c3f1793e346cbc03337c502a79be35a}

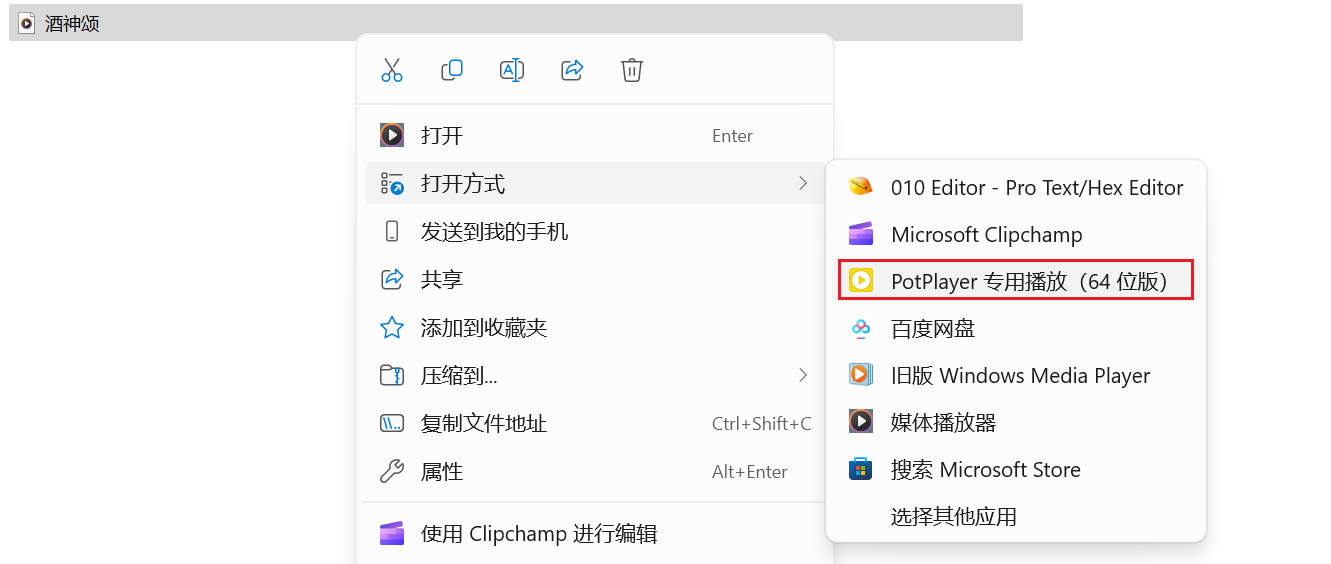

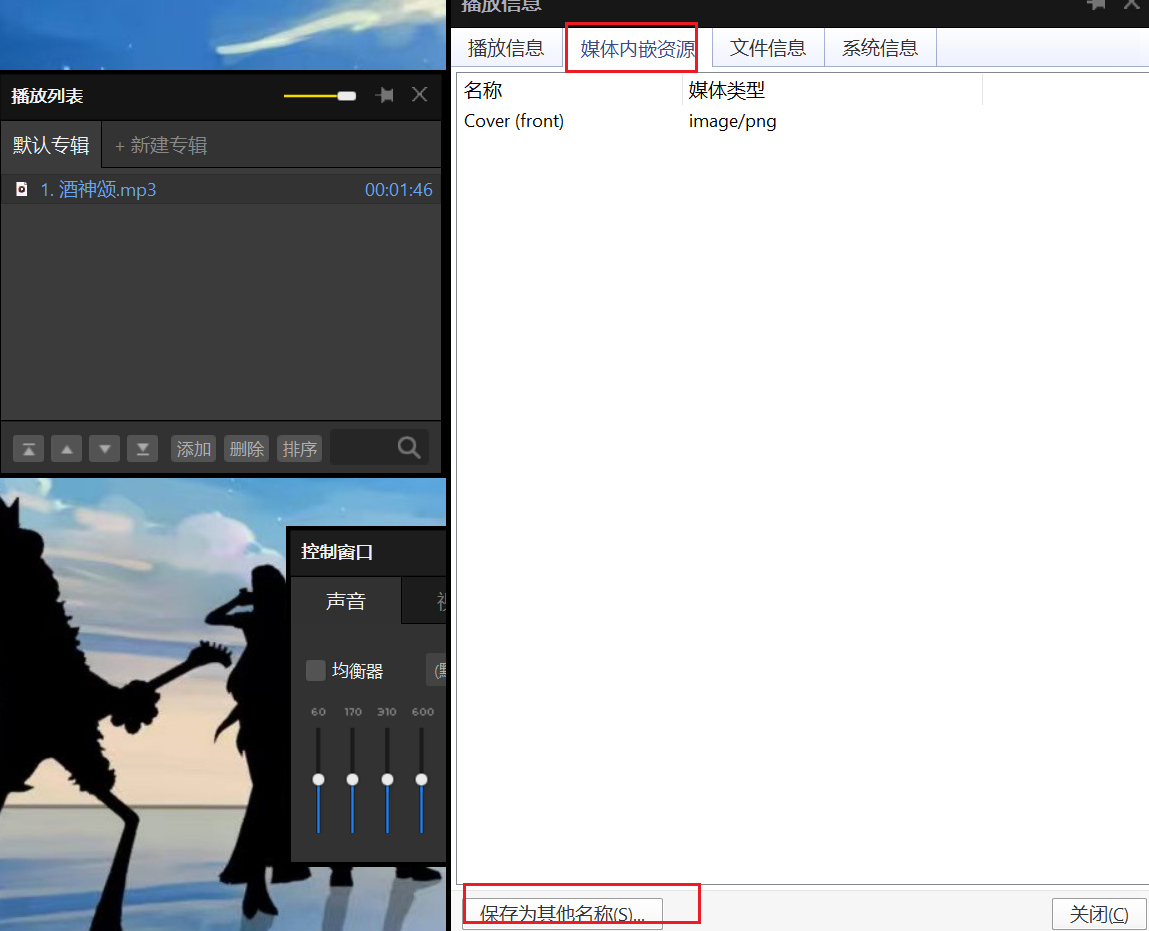

Sign-in questions

用PotPlayer打开,ctrl+f1打开找到图片并保存

随波逐流打开发现还有其它写入文件,binwalk分离解压后按题目指示操作即可

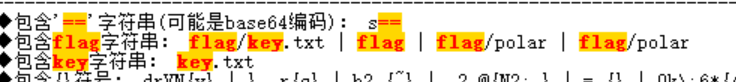

Find

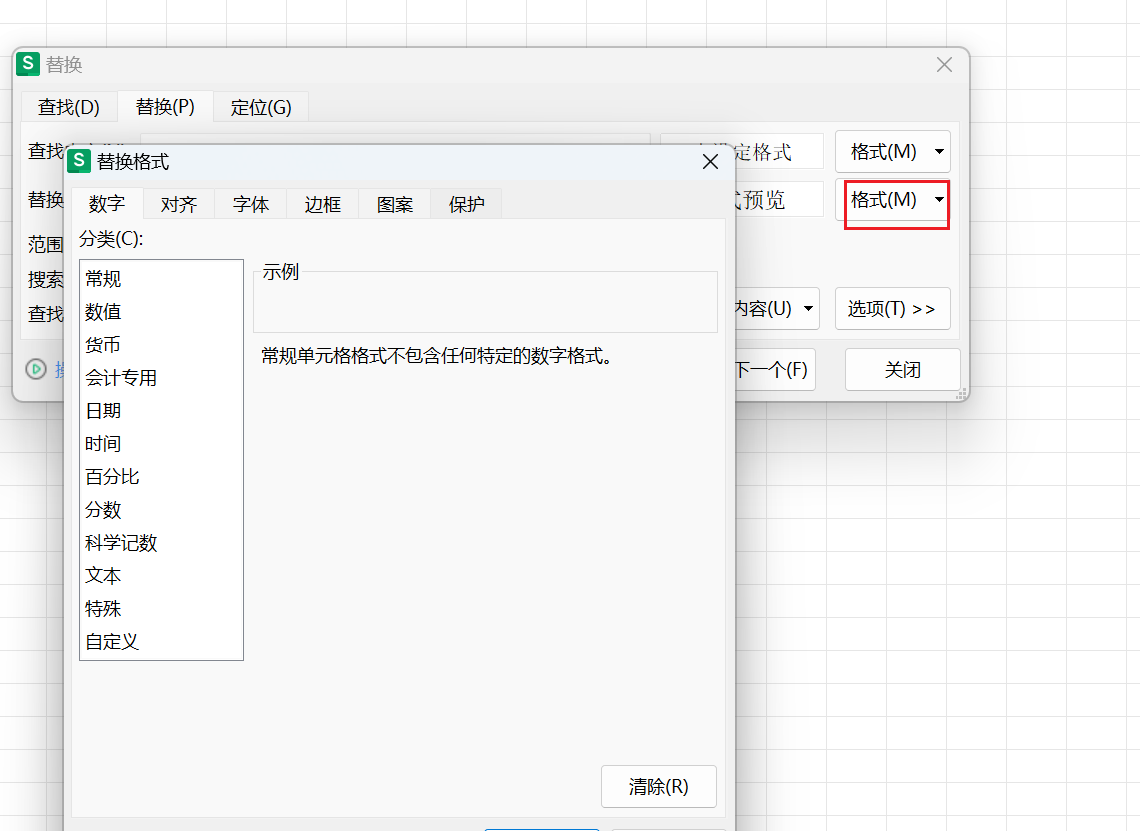

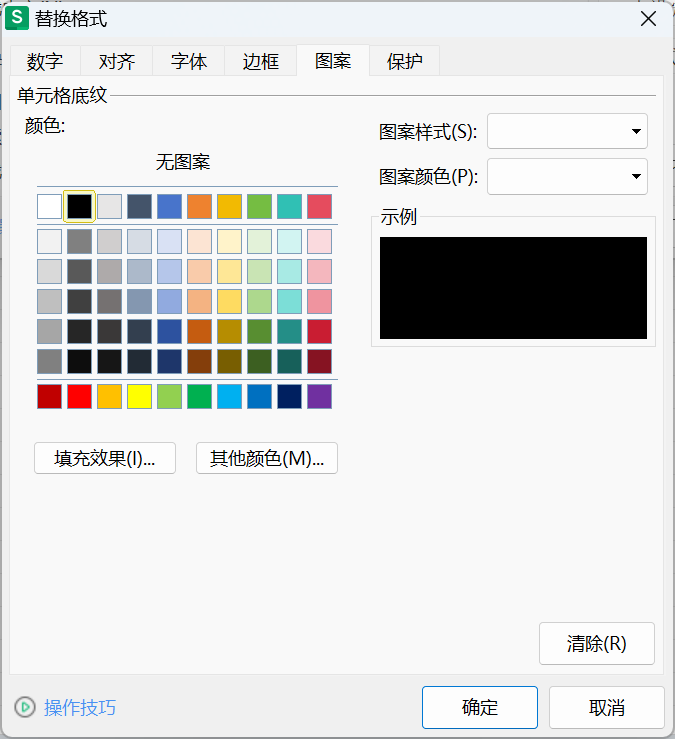

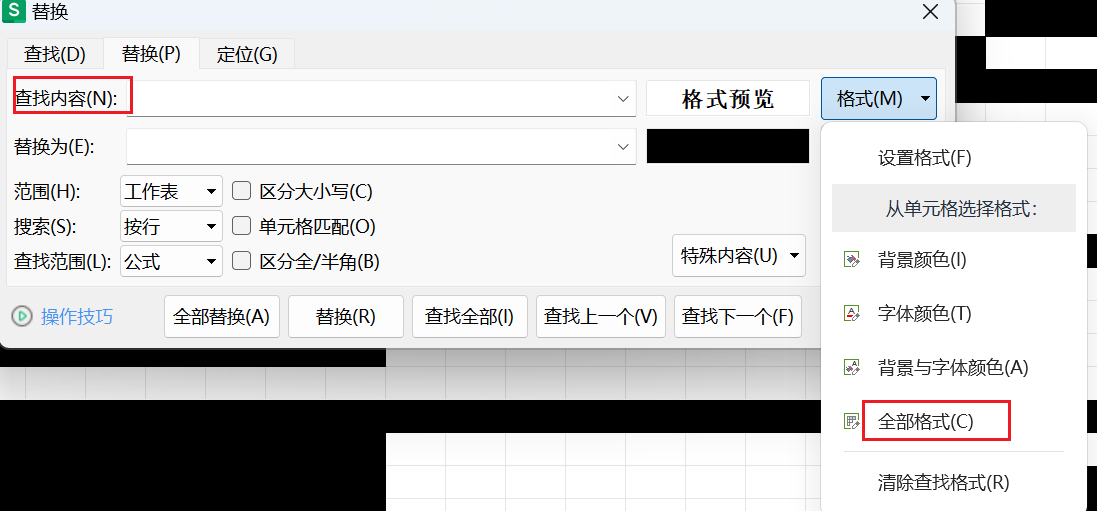

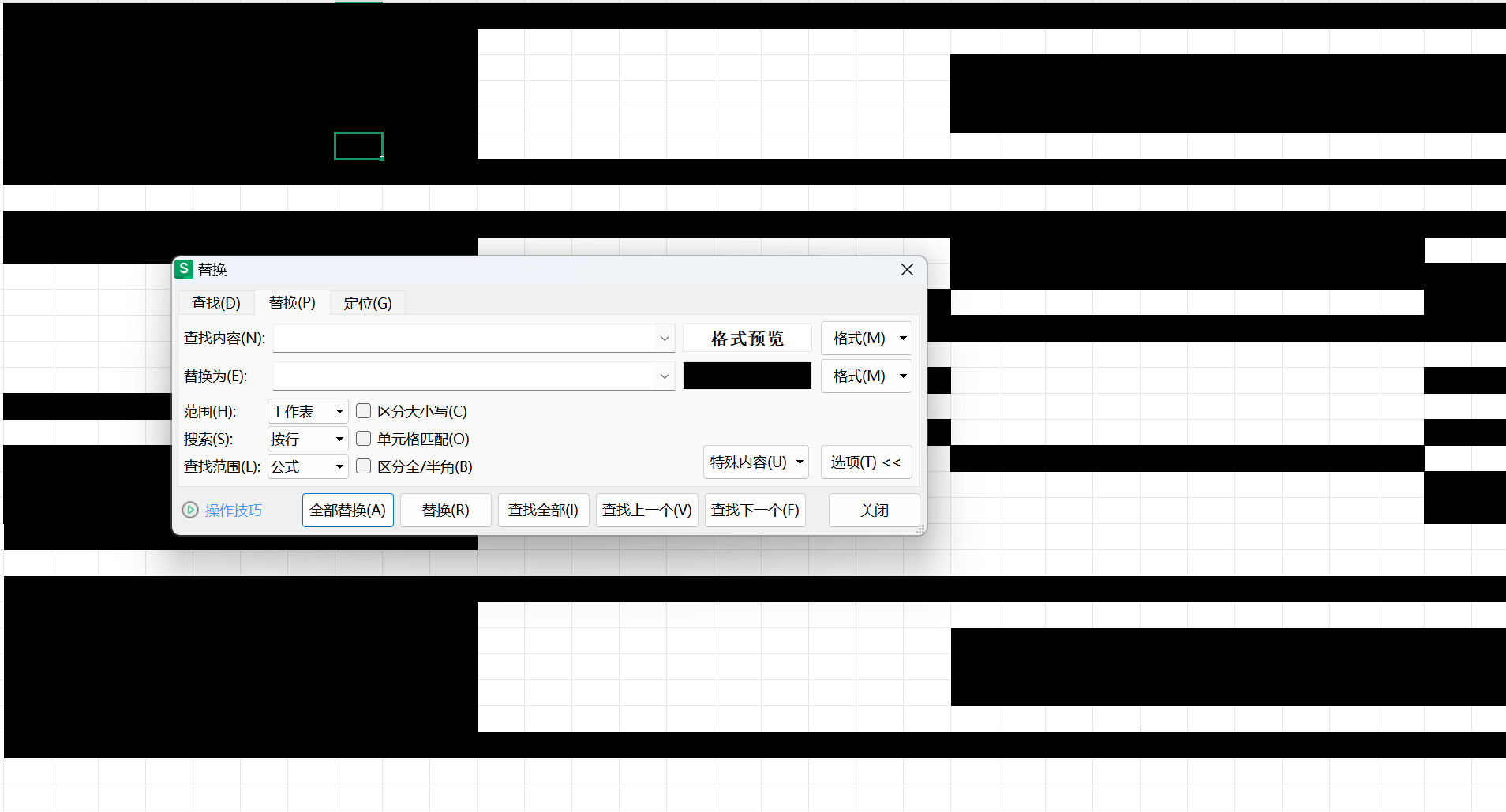

打开未发现其它信息,ctrl+H编辑一下

设置格式

然后查找内容后面选择全部格式

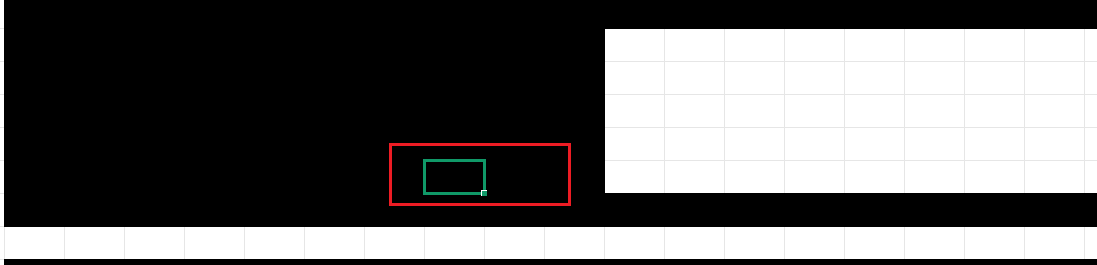

接下来在选中区域点击,再全部替换即可

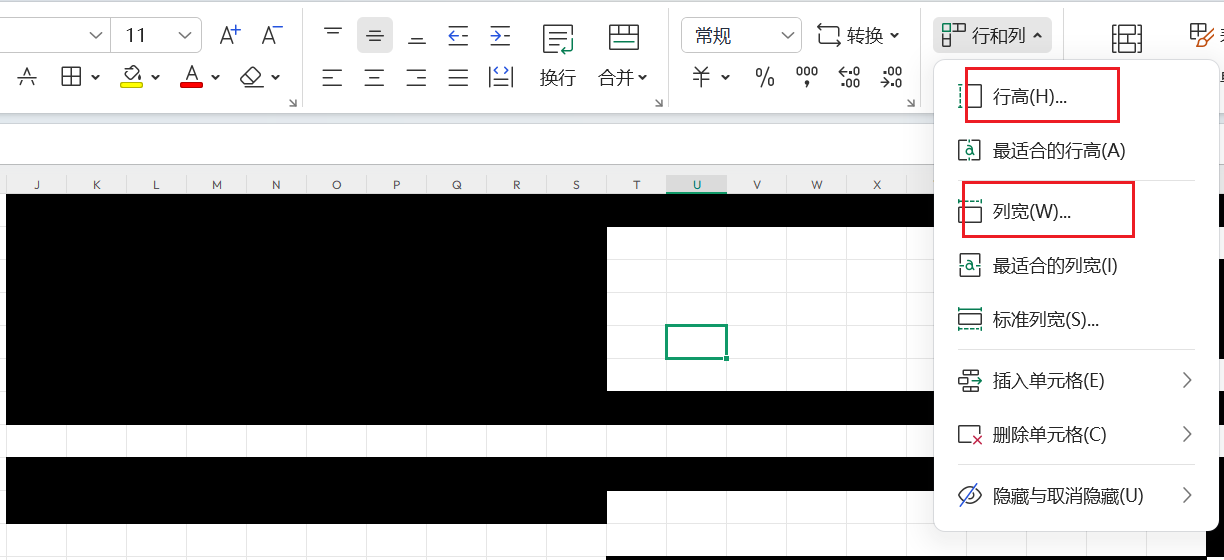

现在基本表现为二维码图形,再调整宽高修改一下

行高不用改,列宽改为0.3左右

扫码即可

秘密的消息

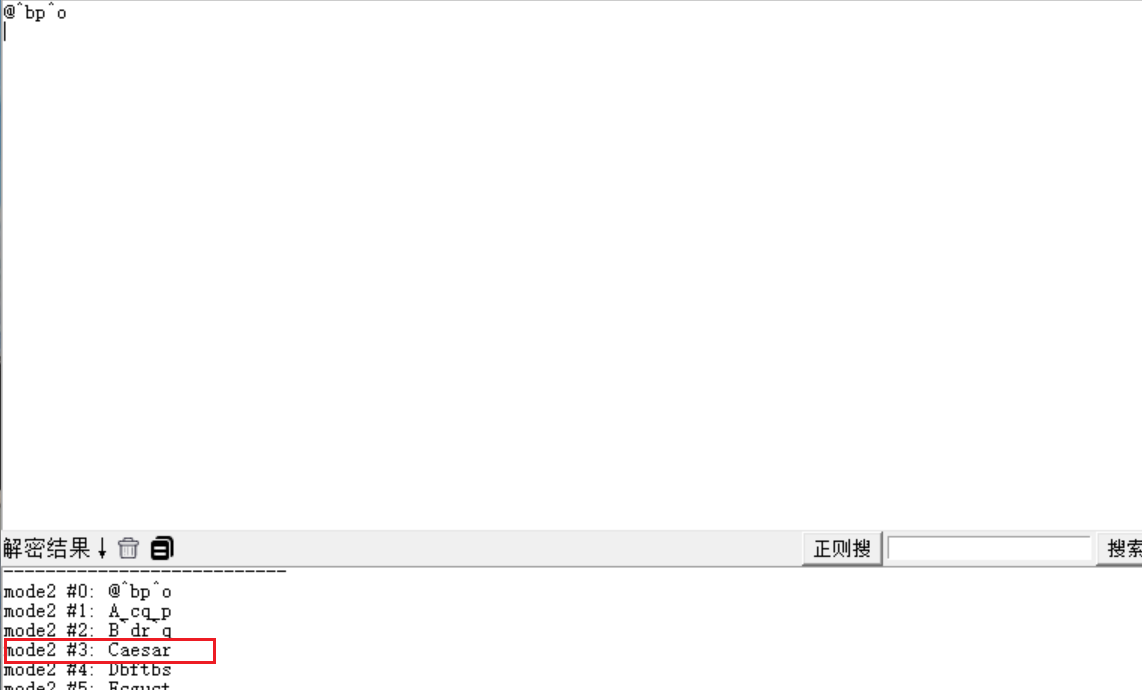

根据题目和文本提示,第一串关键字为凯撒密码,偏移量为3,结果为:Caesar

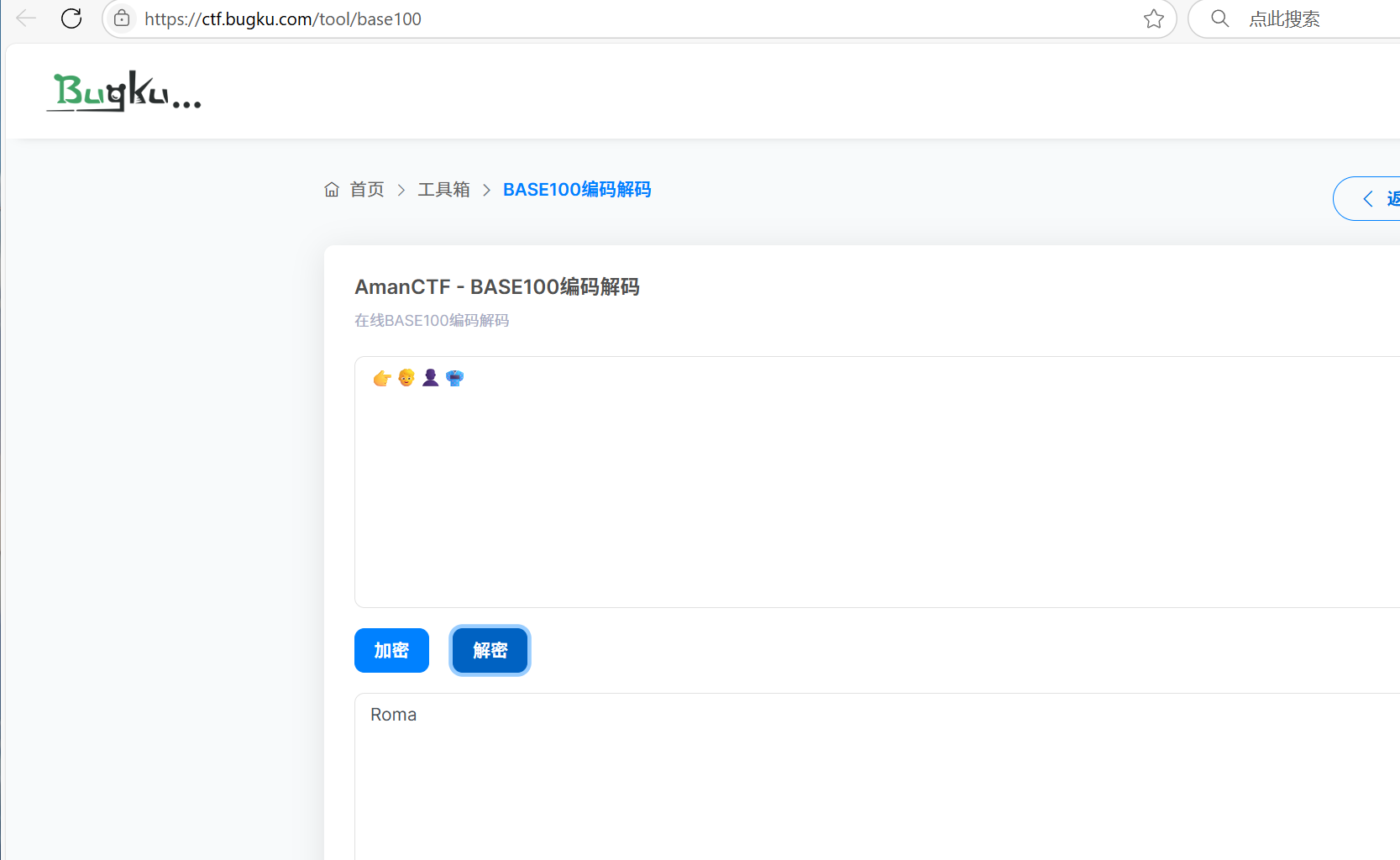

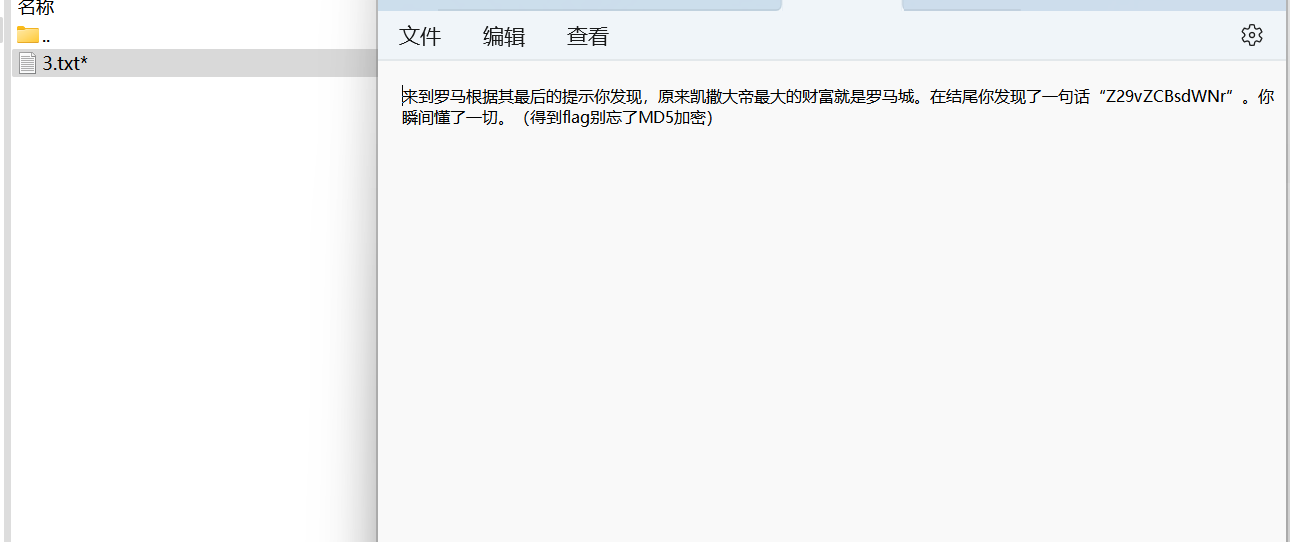

接下来base100解密:Roma

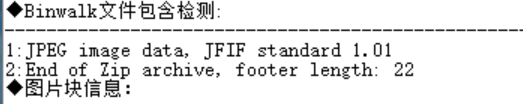

检查图片发现有zip,foremost分离一下,用密码:Roma

打开

base64解密后md5加密即可